Киберпреступники атаковали компьютерную сеть Министерства внутренних дел России — ИСОД, или Единую систему информационно-аналитического обеспечения деятельности. Все подключённые к ней компьютеры, до последнего отдела, оказались заблокированными. На рабочем столе отразилось послание: "Упс!".

Недавно стало известно, что злоумышленники взломали систему информационно-аналитического обеспечения деятельности (ИСОД) МВД. В результате кибератаки были поражены компьютеры сразу в нескольких регионах страны, включая столицу. Вероятнее всего, серверы полицейских, которые защищал антивирус "Касперский", заразил вирус под названием WCry.

Как выяснил Лайф, в последний раз МВД объявляло крупный тендер на закупку антивируса в 2013-м. Цена вопроса — 100 млн рублей. В конкурсе победила компания НПП "Системные ресурсы", которая предложила антивирус Kaspersky Total Security с возобновляемой лицензией на три года.

Компания НПП "Системные ресурсы", согласно СПАРК, напрямую не связана с Евгением Касперским и его фирмами. Ею владеет столичное акционерное общество "Инфрасервис груп". Совладелец "Инфрасервиса" — некий Дмитрий Есин. Возможно, это совпадение, но человек с таким же именем и фамилией в 2014 году входил в штат тестировщиков одного из продуктов "Лаборатории Касперского".

Кстати, тот тендер сопровождался небольшим скандалом. МВД не допустило до конкурса одну из столичных фирм, распространяющих ПО. Фирма обиделась и пожаловалась на полицейских в специальную комиссию Федеральной службы по оборонному заказу. Однако комиссия признала правоту МВД.

ДОПОЛНЕНИЕ (12.05.2017 20:32)

Хакеры атаковали компьютеры, подключенные к внутренним сетям СК и МВД, утверждает источник «Газеты.Ru» в силовых структурах.

«Атаке подверглись компьютеры по всей России. Вирус блокирует экран компьютера и шифрует файлы на жестком диске», — рассказал собеседник.

По его словам, за восстановление работы каждого компьютера хакеры требуют перевести им сумму, эквивалентную $300 в биткоинах.

Об атаке на компьютеры полицейских в разных районах Калужской области 12 мая сообщил местный сайт «НГ-Регион».

«Хакеры вывели из строя компьютеры МВД во всех районах области. В тех компьютерах, что были подключены к сети, произошла зашифровка файлов. Работа правоохранительных органов встала. За расшифровку файлов хакеры потребовали денег», — говорится в сообщении.

ДОПОЛНЕНИЕ 2. (не знаю, связано ли оно с этой новостью). Только что пришло письмо от RU-CENTER (но обычно проводят плановые работы и предупреждают за неделю):

Уважаемый клиент!

Уведомляем Вас, что в ночь с 12 на 13 мая с 01:00 до 04:00 на площадке хостинга RU-CENTER будут проводиться внеплановые технические работы. На это время намечена перезагрузка веб-сервера, на котором размещена ваша услуга хостинга...

И сразу по всем семи договорам(аккаунтам) хостинга. Только по VDS пока нет.

ДОПОЛНЕНИЕ 3 (12.05.2017 г. 21:34)

Румынская спецслужба сообщила об отражении атаки хакеров

В пятницу, 12 мая, румынская служба информации (РСИ) сообщила об отражении кибернападения на некое румынское правительственное учреждение. По версии спецслужбы, атака была предпринята «организацией, ассоциированной с группировкой кибернетической преступности APT28/Fancy Bear».

Как выяснили местные СМИ, ранее в МИД Румынии пришло электронное письмо с вложением, при открытии которого на компьютере получателя устанавливалась шпионская программа.

ДОПОЛНЕНИЕ 4

Илья Коршунов, технический директор KP.RU:

- Сам "шифровальщик" вирусом в классическом его понимании не является. Он не размножается, не маскируется, не модифицирует системные файлы - просто шифрует (весьма быстро) текстовые файлы и документы на локальном диске и подключенным к нему сетевым дискам. Размножается чаще всего посредством электронной почты - приходит письмо с вложением, а там что-то вроде "Налоговая задолженность, квитанция для оплаты в приложенном файле (или по ссылке)".

Пользователь открывает файл или грузит его по ссылке и все - шифрование пошло. Единственный способ спасти данные, если у вас нет бэкапа, - немедленно выключить компьютер.

Антивирусы, как правило, через несколько часов после начала почтовых рассылок начинают определять файл как вирус и все заканчивается. Достаточно обновлять антивирусные базы (как правило, антивирус делает это раз в несколько часов самостоятельно).

ДОПОЛНЕНИЕ 5

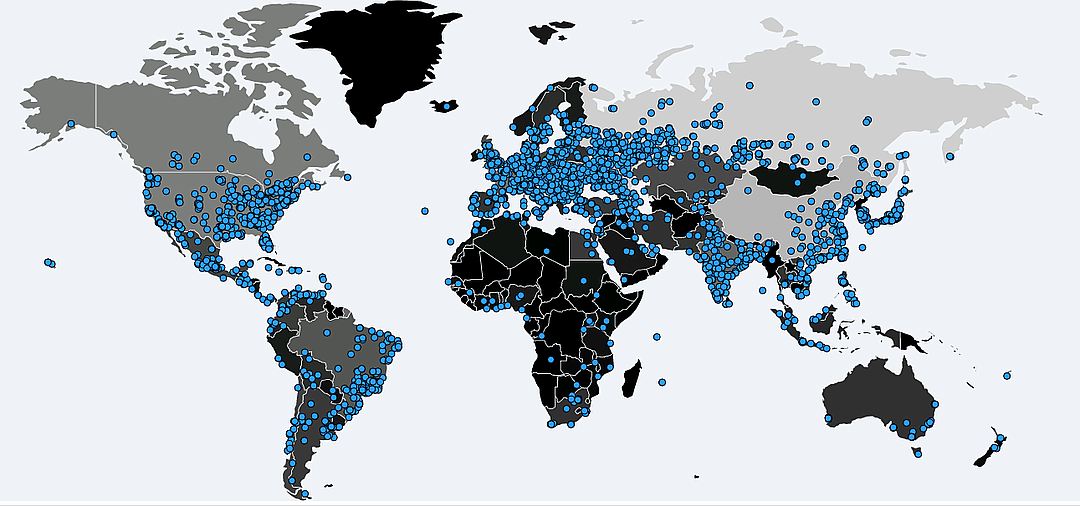

Карта распространения вируса (из Комсомольской правды)

Как с цепи сорвались.

Вообще-то можно было ожидать. Так долго кричали о "русских хакерах", точно планировали пакость в этой сфере.

Еще одна иллюстрация кибер-ХАОСА по мотивам Анклавов.

Комментарии

Т.е. те вири которые выщемляются просто дешевле 10 баксов ?

Вы тематику хорошо знаете или просто "утвердительно предположил потому что читал" ?

Есть специальные ресурсы, на которых продаются подобные вирусы. Можно взять франшизу и за 30% создателю распостранять подрбный вирус. Я бы не стал вычеркивать и специально нанесенный вред обиженным

сотрудником мвд.

А вы попробуйте, оплатить, взять и проверить работоспособность.

Кидалово придумано задолго до "русских хакеров"

% платится с работы. Есть репутация, отзывы, гарант, демо версии, проверки и масса всего.

Эта индустрия развита очень хорошо.

Вы рассуждаете о том, о чем не имеете понятия. Это военкомат может кидать, т.к. лох каждый раз новый.

А в любых сообществах есть понятие репутации.

Сам когда то изучал тему, но криминалом не занимался. Палятся те антивирусы, которые быстро начинают работать. Тут же спящий, потому результат такой

Сильно зависит от настроек антивируса. Если включен мониторинг приложений то и 100000 баксов не поможет. Другое дело что такая защита требует от организации изрядной дисциплины.

От проактивок помогают другие способы. Намного меньше по стоимости, чем вы озвучили.

Например?

А вам зачем?

Интересуюсь как ИТ ник. Вдруг что то новое узнаю?

Слишком специфичный вопрос, чтобы на него тут отвечать.

Ну если коротко - то как и с сигнатурами, анализ того, что палится, и изменение на то, что не палится. Понятно, или фикс бинарного кода, или сорцев самого троя. Банальным криптом проактивку не обойти. И да, это сложнее. Но и задетектить сложнее.

Такой анализ жрет кучу ресурсов компа и не так надежен как анализ сигнатур. Так что не проще это.

Вы не поняли ответа. Проактивка - это вид защиты антивируса. Я писал про его обход, со стороны троя.

Проактивка намного точнее сигнатурного анализа.

Есть еще например проверка на ЭЦП, но она тоже легко обходится.

В случае малварщиков-профессионалов антивирусная защита не может дать никакой защиты...

PS: речь об обходе троем концептуально вот этой например штуки: https://support.kaspersky.ru/6658

По сути для любого антивируса это эвристика с обновляемым набором сигнатур поведения. Да, она жрет больше ресурсов, но и определяет то, что не нашел сигнатурный анализ.

10$ - это не "изготовление непалящегося вируса", а преодоление только лишь сигнатурной защиты для конкретного билда. И то, обычно невысокого качества.

Айтишников МВД-ных драть во все щели за такое надо. А с их начальника сорвать погоны публично и с поджопниками выпроводить. Болваны, похоже совершенно не понимают, что и как надо делать.

А Касперский в данном случае вообще не при делах.

По ходу зараза распространяется по всему миру. Многие трубят в сети.

"Лаборатория Касперского" сообщает о 45 тыс. попыток хакерских атак в 74 странах https://goo.gl/2hpagX

Точно, айтишники виноваты. Сам в нескольких фирмах админю и стабильно раз-два в год ловят шифровальщика. Сколько ни объяснял письма подозрительные не тыкать, архивы не распаковывать, не вам письмо нефиг лезть. Нет ткнут все же, а потом оно само я ниче не делал(а). Айтишники, ага, виноваты, а не человеческий фактор...

Сертификат CISCO или равноценный есть?

Если нет, то про опыт и "ровные руки" просьба не заливать.

Если нет, то хорошо, что я не в такой фирме работаю.

Сертификаты х*иско или аналогов без реального опыта работы в отрасли взлома гроша ломаного не стоят.

Вы влезли в разговор, который подразумевает наличие опыта работы.

Вы написали ответ, имея возможность оценить собеседника, прочитав мои комменты по треду.

блин, столько знатоков сразу понабИжало то!

почитайте КАК распространяется, например:

Ведется массовая атака криптором Wana decrypt0r 2.0

и да, MS патч выпустила еще в марте, так что админы ленивые - виновны.

Вы просто не сталкивались с бредом в нормативке безопасности. ПО, входящее в состав автоматизированной системы ставится с определенных носителей, имеющих определенные контрольные суммы. Как только ты натянул заплатку из интернета, или присланную на диске производителем ПО, твой документ, разрешающий эксплуатацию объекта, превращается в тыкву, поскольку патч изменяет состав установленного ПО / контрольные суммы. На каждое исправление сраной очепятки в хелп-файле требуется пересертификация. Поэтому обычно набираются набор багов на исправление и делается кумулятивный апдейт с пересертификацией. Раз в надцать лет. С точки зрения нормативки, 98-я винда с установленными сертифицированными средствами защиты информации с продленным сертификатом, секъюрнее запатченой свежей системы не имеющей выхода в сеть, но без бумажки. Известная тема с горе-безопасниками, размахивающими сертификатами. Приходится их осаживать демонстративным отломом их бумажных суперзащит. Поэтому реальная "бумажная" безопасность именно такая, как в статье, и такой останется. Изменения в нормативке происходят, но медленно: не прошло и тридцати лет, как внезапно выяснили, что антивирусы и системы обнаружения вторжения требуют обновления баз вирусов и сигнатур атак. Внесли изменения, которые предписывают обновлять базы и сигнатуры (упаси тебя Господь обновлять хоть бит исполняемого кода) с выделенного доверенного сетевого хранилища. Правда, не написали ни слова о том, что понимать под доверенным хранилищем и как его организовывать. Но ответственность никто не снимал. То есть если ты пишешь и принимаешь любые решения, ты виноват всё равно, и не отмажешься. Поэтому среди грамотных спецов дураков нет подписываться под такими филькиными грамотами. Среди бумажных безопасников нет толковых спецов. Так и живем.

Хороший термин.

Я уже писал о том, как «бумажные» профессионалы от ИБ описывают единственный доступный их пониманию (и поддерживаемый самой распространённой ОС) механизм авторизации (по паролю).

Не смешно, ибо эта ересь кочует по нормативным документам.

Полностью согласен. Наша СИБ это бред бумажный и 0 реальной защиты. Это увы "заслуга" наших регуляторов которые прописывают абсурдные требования например по сертификации ОС.

Описана самая обычная вера, с предметом веры и символами веры. А дальше по закону об оскорблении чувств верующих вмешиваться в их деятельность нельзя.

да и МО и ФСИН давно наТБМ на критичных направлениях выкинули поделия одной крупной американской компании.

сложно при разработке концепции и разработке уже самой системы реализовать все не через очередную прокладку мс офиса с прочими фокусами...

МинВоДы как всегда где-то копается. да и у их соседей, только по гостайне тоже всё на виндах, но там не новее хрюши.

Есть мудни в МВД которые сидят на самой дружелюбной для ЦРУ ОС W*? Даже админы есть такие в МВД? Ну что с мудней взять?

А я вам скажу больше: даже в главном доме глубинных бурильщиков есть эта система на компах.

Мы фсе умрём?!

Нет. Потому что "не все так просто".

Хозяин должен все видеть. Мы же официально за глобализацию.

За всех трудно говорить, но у некоторых - замкнутые сети, не имеющие выхода не только в интернет, но и вообще за пределы здания.

Когда я был маленький и служил в армии, большинство компов вообще не были объединены в сеть. А некоторые стояли в специальных помещениях со специальными приспособлениями...

Так и сейчас так, там где борются за безопасность и секретность. :) Для выходя в инете стоит отдельный комп.

хе-хе, я тоже иногда их подкалываю на эту тему. но там хоть хрюша с тукеем, да большей частью компы изолированны друг от друга... хоть так предохраняются.

а большей частью компы изолированны друг от друга

само собой

но там хоть хрюша с тукеем

Уже нет. Но про подробности не будем. Главное, что это не вариант #просраливсюсекретностьоперационкам.

)))

Ну, поскольку это предполагает наличие компа на Интеле, лучшая операционка "потенциальных партнёров" это уже лишняя вишенка на торте - и так могут прийти и взять всё что надо.

Ну, поскольку это предполагает наличие компа на Интеле

С чего бы вдруг?

Полагаю, имелась в виду архитектура.

Ну и паровозом — необходимые предпосылки существования экосистемы проприетарного ПО, вместе с главным конкурентным преимуществом самой распространённой ОС.

Гы. Вы серьёзно думаете что линух менее дружелюбен к своим спонсорами из Фашингтонского обкома? Нет неуязвимых сетевых ОС. Ну и при кривых руках любая ОС - решето, а проблема в том что госбюджетные учреждения ограничены со всех сторон и не могут платить конкурентную з/п специалистам высшего класса. Это как международная команда мастеров против спорткружка при фабрике - исход очевиден заранее. Поэтому лучшая политика - решать вопросы организационными мерами (не хранить секреты на компах, подключённых к сети, например).

Ну… строго говоря, спонсоры не всесильны.

И здесь скорее должно бы вспомнить эпизод из истории OpenBSD.

Проблема в том, что решето самой распространённой ОС зашито слишком глубоко и мастерством персонала не затыкается.

ЗЫ: А про достаточность организационных мер рекомендую спросить персов. Они точно знают, насколько *достаточно* простое отключение от Сети общего пользования.

Недавно на КОНТе была заметка про

нашего мальчика. Предположительно стухнетиной же ушатали турбину на Саяно-Шушенской ГЭС, подозрительно вскорости после её ремонта небратьями.Хм... слишком конспирологично.

Центрифуга обогащения и турбина ГЭС имеют настолько разные параметры и способы управления, что представить, что тот же вирус мог атаковать обе - сложно.

Стукс вообще вроде только Сименсов умеет есть.

Заметка называется Российский след вируса Stuxnet

http://cont.ws/@alexpilgrim/595974

...

Это конечно не значит что там и здесь работал один и тот же вирус Stuxnet, конечно нет. Работал один и тот же физический принцип разрушения объекта, - искусственно вызванный резонанс механической конструкции.

О наличии резонанса говорит наличие открутившихся гаек крепления турбинной крышки и показания единственно рабочего на момент аварии датчика осевой вибрации.

С учетом совпадения времени и причин аварии ГЭС с фактом саботажа на Иранской фабрике обогащения урана, отключенной в момент аварии системы непрерывного виброконтроля, работы агрегата под управлением системы автоматического управления турбоагрегатом, можно сделать предположение, что резонанс был не случайным явлением, а рукотворным.....

От занесенной генералом флешки вирусякой мало что спасет.

Физическое отсутствие имитаций интуитивно-понятности (автозапуск установщиков программ с флешки) вполне достаточно.

Страницы