Пару недель назад случилась у меня неприятность. Зашифровали мой рабочий комп. Попался первый раз за 25 лет и по глупости.

Оставил включенным AnyDesk (поставил еще два года назад, после ухода TeamViewer, да так и не удалил).

В силу необходимости доступ был только по паролю (знаю, что глупо, но надо было заходить на рабочий компьютер, когда рядом никого нет).

Так вот, сломали или подобрали пароль (пароль был не 12345, немного посложнее). С третьей попытки зашли на комп, установили другую прогу удаленного управления, через нее прибили корпоративный антивирус и за 6 часов шифранули 1,5Тб данных.

Далее по схеме - пишите некоему Arthur и вам скажут скролько надо перевести и куда. Ах, да, если не заплачу, то мои изварщенные интимные фото будут проданы в DrakNet!

Неприятно, но все важное было на рабочих серверах, а оставшееся не стоит тех денег, что просили.

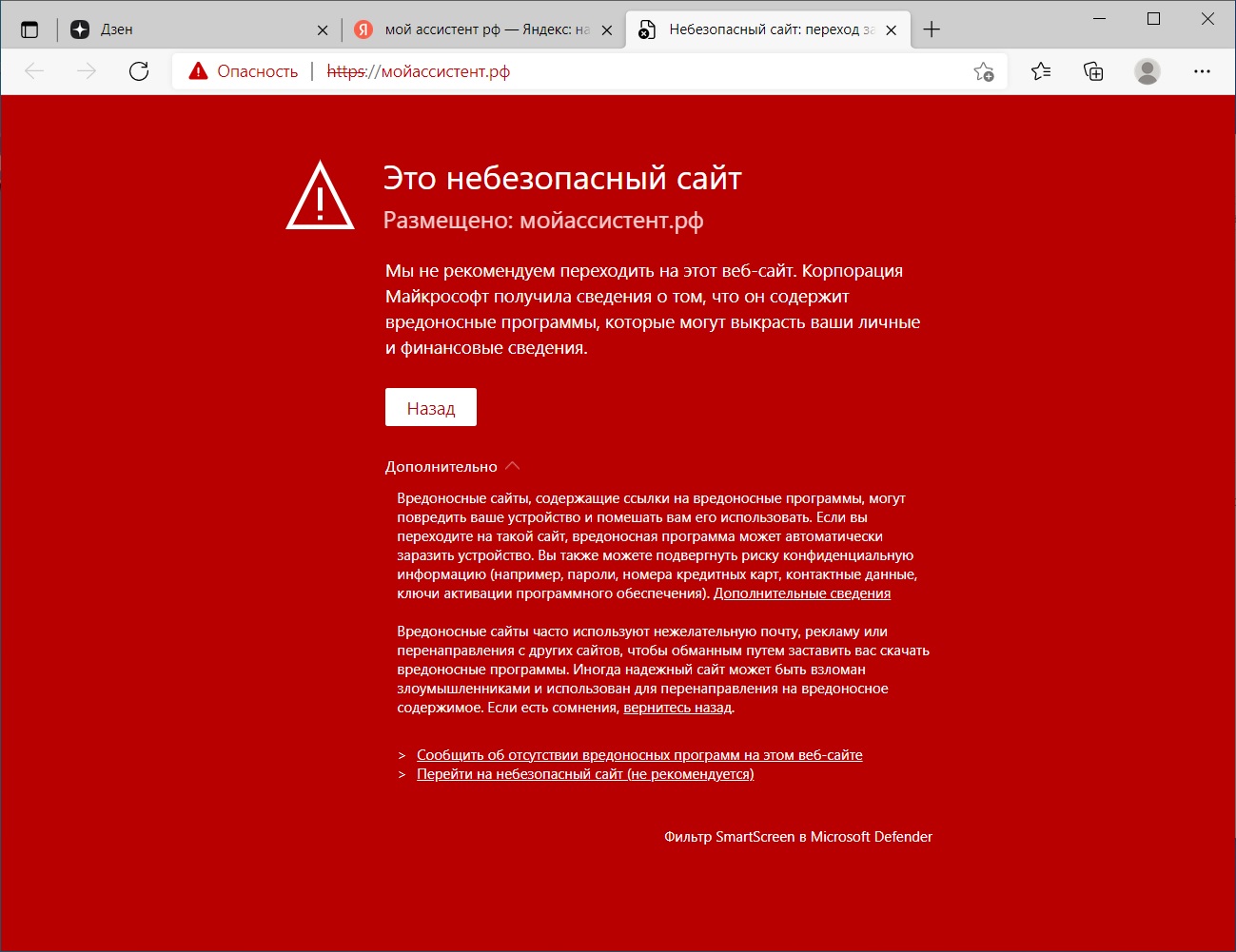

Но, пост не об этом. Сегодня настраивал ноут, снес старую систему и все заново установил. Вместо вражеского AnyDesk теперь пользуюсь нашей разработкой - ассистент.рф. Попробовал его скачать через Edge (на чистой системе другого нет), а он выдает вот такое:

Другие браузеры так не ругаются. Вот и что думать? Дырявый AnyDesk - безопасно, россиский Ассистент - вредоносный. Интересно, от кого корпорация Майрософт получила такие сведения?

Комментарии

смишно

Вы не поняли, я спросил: работает ли на Убунте эта схема взлома. ? Я не ставлю- он стоит уже много лет и требуется для удалённой настройки , чистки компа.

В упор не понимаю: ЗАЧЕМ эти костыли на фрюниксах, когда есть sshd?!?

У меня подобное предупреждение гугл хром выдал при попытке по ссылке перейти в личный кабинет юрлица на сайте ФНС. Ссылка была в письме налоговой насчет не представленной вовремя отчетности.

А зачем сторонний софт? РДП же есть.

Открываешь порт, работаешь, закрываешь порт.

Это если у вас белый ИП и нужный порт ручками проброшен за NAT на нужную машину.

Открыть рдп наружу - вот путь истинного самурая )))

PS: вот так точно не надо делать

ага, а доверить доступ третьей конторе (teamviewer, anydesc и т.д.) которая тунелит подключение не за деньги а исключительно видимо из добрых побуждений - вот это очень умно, да?

Да наблюдая со стороны вообще кучи гэгов. Еще мне очень понравилось про защиту хранилища антивирусом, это прям в гранит отлить

Даже если просканировать адрес на наличие открытых портов, за те 15 минут что мне требуется для экстренного доступа, о чем тебе скажет порт из диапазона 60000-65000.

Да и как уже сказали, можно поднять ВПН.

У нас это называли с открытой задницей в инет.

Это уж совсем эксбиционизм. Поднимите впн.

Не всегда по RDP есть возможность

Перспективный чат детектед! Сим повелеваю - внести запись в реестр самых обсуждаемых за последние 4 часа.

Странно, что у вас Edge спокойно загрузил AnyDisc, - буквально вчера помогал дистанционно настроить параметры устаревшего роутера, на том компе как раз Edge установлен, так он при скачивании AnyDisc таки выдал заветный кирпич с предупреждением о небезопасности данного продукта.

AnyDesk я не грузил, только Ассистент.

Но раньше не ругался.

Ну тут как бы не в энидеске проблема то... если подобрать пароль, то какая разница, какая программа для удаленного управления стоит?

Camaradas:

Nunca gostei do “TeamViewer” e outros programas de “tunelamento” na Rede quando fazia manutenção em servidores.

Acompanhei a evolução desses produtos, hoje estou aposentado e sou considerado “jurássico” após três anos sem trabalhar com esse tipo de manutenção remota.

Os japoneses atravessavam qualquer sistema através do Java, eu vi isso acontecer ao lado de um Técnico em Rede japonês, nunca me esqueço do que ele disse: “- Você nunca viu isso”...

Toda Rede é formada por apenas “tuneis” de números e, apresentando os corretos, você chega onde quiser!

O software que acompanha o equipamento originário é apenas um acessório para leitura e interpretação.

O que muitos não entendem é que há duas linguagens, a da “máquina” e a do “software”.

A terceira linguagem, a do “tunelamento” e, aí surgem todas as configurações de acesso à Rede, é uma coisa especial, poucos, muito poucos dominam.

É a partir das minhas experiências (que eu já comentei várias vezes) sobre o “Kolibri”, que cheguei à essa conclusão.

Muitos podem pensar “esse idiota no Brasil não conhece das coisas”, tudo bem, sem problema mas, entendam, eu peguei uma época áurea do desenvolvimento das telecomunicações e sei como foram as origens.

Algumas coisas continuam as mesmas.

Tradução Google:

Товарищи:

Мне никогда не нравились «TeamViewer» и другие «туннельные» программы в Сети при обслуживании серверов.

Я следил за развитием этих продуктов, сегодня я на пенсии и меня считают «юрским человеком» после трех лет отсутствия работы с этим типом удаленного обслуживания.

Японцы любую систему скрещивали через Java, я видел, как это происходило рядом с японским сетевым техником, никогда не забуду, что он сказал: «- Вы такого никогда не видели»…

Каждая Сеть состоит из «туннелей» чисел, и, представив правильные числа, вы сможете попасть куда захотите!

Программное обеспечение, поставляемое в комплекте с оригинальным оборудованием, является лишь аксессуаром для чтения и интерпретации.

Чего многие не понимают, так это того, что существует два языка: язык «машины» и язык «программного обеспечения».

Третий язык, язык «туннелирования» и оттуда появляются все конфигурации доступа к Сети, — это нечто особенное, им владеют немногие, очень немногие.

Именно из своего опыта (который я уже несколько раз комментировал) о «Колибри» я пришел к такому выводу.

Многие могут подумать, что «этот идиот в Бразилии ничего не знает», это нормально, без проблем, но поймите, я увидел проблеск золотого века в развитии телекоммуникаций и знаю, каковы были его истоки.

Некоторые вещи остаются прежними.

туманненько

Camarada “choquetakoishock”:

Sim, “um pouco nebuloso”!

Há muitos aqui no AS mais capazes que eu e, eles NUNCA dirão como funcionam as coisas nessa área.

Nem eu, que trabalhei humildemente com Redes Federais no Brasil.

Existem coisas que você pode comentar, outras não, compreenda.

Tradução Google:

Товарищ «чокетакойшок»:

Да, «немного туманно»!

В AS есть многие, более способные, чем я, и они НИКОГДА не расскажут вам, как обстоят дела в этой области.

Я тоже, который скромно работал с Federal Networks в Бразилии.

Есть вещи, которые вы можете комментировать, другие — нет, поймите.

Из-под админской учётки сидели?

Скажите, а кто не в локальной админской учетке сидит на компе? Редкий юзверь на предприятии.

Сильно ошбаетесь. Ну, или предприятие ущербное, с соответствующим невменяемым управляющим.

Если в Вашей конторе можно использовать Энидеск, локально останавливать корпоративный антивирус и сидеть под локальной учёткой админа, то передавайте большой привет вашим айтишникам и безопасникам. В следующий раз зашифруют что-нибудь более ценное для вашей конторы.

Вы не видели того, ЧТО профессионалы ИБ согласуют коллегам из инфраструктуры.

Эти… вторую вечность упарываются на инварианте парольного механизма (просто потому что другого надёжно рабочего метода в некросовт выньдоуз нет) не опускаясь до надлежащей проработки точки входа.

Про автоматизацию процессов… выразительно помолчим.

Ни то, ни другое, ни третье, только впн, все через него. Я сам сисадмин, как устроился сюда, сразу поменял роутер и отрубил все редиректы на рдп, поставил впн, все заходы снаружи только через него.

Самое главное и прикольное в фанатиках вехнологоо Вас, Пожалуй, Найдут в Нём, в парольном механизме аутентификации. Часто/обычно интегрированном с адом (рекомендации об использовании разных парольчиков для разных сервисов с предыдущего этапа забыты напрочь, аналогично гильдейским исторегам современности и анализу виднейшего слависта позапрошлаго века).

ЗЫ: Протокол rdp должен быть вообще запрещён. Как класс.

ЗЗЫ: И расскажите пожалуйста о безопасности, добавляемой технологией VPN правильно приготовленному ssh.

Пишите на русском, тогда может вас поймут.

Практика показывает, что только одна коллизия способна помешать стремящемуся к не-пониманию достичь цели.

Конечно. Мне по другому никак.🤷

Cудя по скрину у них на сайте, этот ассистент не более чем переработанный в плане интерфейса свободнораспространяемый rustdesk. Кстати, серверную часть rustdesk можно запустить самому и пользоваться им относительно безопасно, чем я и пользуюсь, когда лень тащиться в офис.

Что я делаю не так?

🤷♂️

Что вижу, то пою 🙂

Открываем описание:

После этого на другом компьютере, с которого будет происходить удалённое подключение, вводится ID либо псевдоним компьютера, на котором производилась настройка неконтролируемого доступа, и нажимаете кнопку “Подключиться”.

Откроется окно авторизации, в нём вводится пароль и ставится галочка “Входить автоматически”.

Для того чтоб перейти к взлому пароля им, как минимум, надо было знать ID компьютера к которому вы подключались, а он мог быть ТОЛЬКО на компьютере с которого подключались (ну если вы, конечно, никому не говорили). Так что проверяйте его.;)

Вообще-то в этом году сервера AnyDesk уже ломали, фиг его знает какие данные увели, хотя те заявляют что ничего критичного, но им верить - себя не уважать.

Подключался только со своего ноута. Причём последний раз два года назад.

Понятно, что данные утекли, но где и как - не понятно.

rustdesk сервер поднимите свой. Он бесплатный.

https://rustdesk.com/docs/ru/self-host/rustdesk-server-oss/install/

Аналогично, RMS, от Тектонит. https://rmansys.ru/

RMS в локалке и по VPN используем.

Тут разовые ситуации. Когда я в командировке или в отпуске, с на срочно что-то с рабочего компа сделать.

Сам еще двадцать лет назад после экспериментов винду с диска переустанавливал (бывало менял все физические расширения памяти с местной помойки) за пару часов и ваще не парился по поводу вирусов, сам писал и сам попадал.

Естесьно вся важная инфа была на внешнем ключе. Это было тогдашнее облако без пароля.

Поскольку железо не поменялось (и не может никак поменяться) - так чего бы вам не вспомнить хорошо забытое старое, тем более, что сейчас на простом стекле (стоит!) размером в монету евро можно весь интернет на будущее записать. И пользоваться активно.

Страницы