Всем привет. Думаю, многих интересует вопрос, а как же устроена инфраструктура профессиональных кибергруппировок. Почему некоторые домены для темных дел не может заблокировать полиция? Какие сервисы имеют иммунитет к запросам органов? Об этом сегодня и поговорим.

У каждой кибергруппировки свой специфический набор требований к сетевой инфраструктуре. Кому-то нужны временные серверы для подбора паролей, сетевого сканирования или рассылки фишинговых писем, другим требуется «пуленепробиваемый» хостинг, скрытый за цепочкой обратных прокси. Однако всё разнообразие сводится к нескольким типовым сценариям:

- хостинг сайтов с нелегальным или сомнительным контентом,

- хостинг управляющей инфраструктуры,

- хостинг сервисных приложений и компонентов,

- хостинг анонимайзеров, прямых и обратных прокси,

- выделенные серверы для проведения сканирования и брутфорс-атак,

- платформы для фишинга и рассылки спама.

Таким образом, криминальная сетевая инфраструктура в общем случае состоит из следующих областей:

- услуги специального хостинга,

- хостинг на базе скомпрометированных серверов,

- услуги по обеспечению конфиденциальности и анонимности,

- DNS-сервисы.

Рассмотрим эти компоненты подробнее и начнём с услуг специального хостинга.

Пуленепробиваемый (bulletproof) хостинг

Любая нелегальная деятельность рано или поздно приводит к тому, что связанные с ней ресурсы становятся объектом внимания правоохранительных органов. И тогда IP-адреса этих ресурсов блокируют, серверы изымают, а домены — разделегируют. Такая ситуация приводит к срыву кибератак и необходимости затрат на организацию новой инфраструктуры. Чтобы избежать такой ситуации, нелегальные структуры прибегают к услугам сервисов, которые обладают иммунитетом к запросам полиции.

Например, законодательство Белиза и Сейшельских Островов позволяет компаниям, предоставляющим услуги такого хостинга, игнорировать все запросы правоохранительных органов, относящиеся к размещаемым на их мощностях ресурсам. В результате многие пуленепробиваемые хостинги размещаются именно там.

Другой пример — размещение криминального хостинга в частном доме. Именно такой нелегальный дата-центр, в котором находилось более 100 серверов, недавно обнаружила и ликвидировала полиция Украины.

Сервисы fast-flux

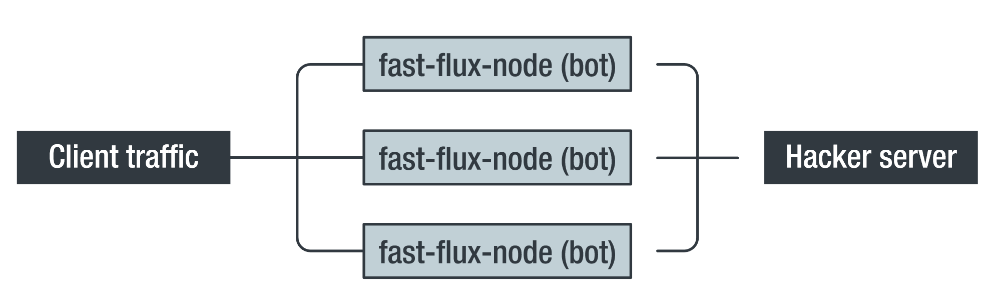

Fast-flux — вполне легальная технология, которая используется для обеспечения повышенной доступности услуг и балансировки нагрузки с помощью постоянного переключения разрешения доменного имени на пул IP-адресов. Преступникам же такой подход позволяет добиться повышенной устойчивости к взлому и перехватам, позволяя скрыть местоположение своего сервера. Пул IP-адресов часто используется для организации цепочки обратных прокси-серверов и может обеспечиваться несколькими ресурсами: арендованными облачными VPS, узлами бот-сети или скомпрометированными машинами.

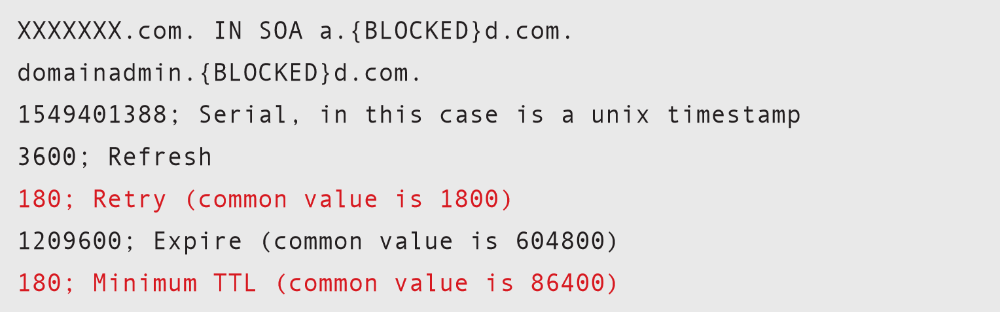

Суть метода fast-flux заключается в использовании коротких TTL (time-to-live) для A-записей в DNS. Это предотвращает кэширование доменного имени на промежуточных DNS-серверах и заставляет их всегда запрашивать разрешение от объявленных серверов системы доменных имён (DNS). Малые значения TTL позволяют злоумышленникам c высокой частотой направлять домен на IP-адреса в составе выделенного пула и обеспечивать доступность сервиса, даже если какие-то из адресов будут скомпрометированы или забанены провайдером.

Значения TTL, показанные красным цветом, установлены с необычайно малым количеством повторных попыток и минимальным временем TTL (в секундах). При нормальных обстоятельствах это создаст дополнительную нагрузку на DNS-сервер, однако в случае с fast-flux целью является подавление механизма кэширования, чтобы клиенту выдавался актуальный IP-адрес, который в настоящее время предоставляется инфраструктурой «быстрого потока».

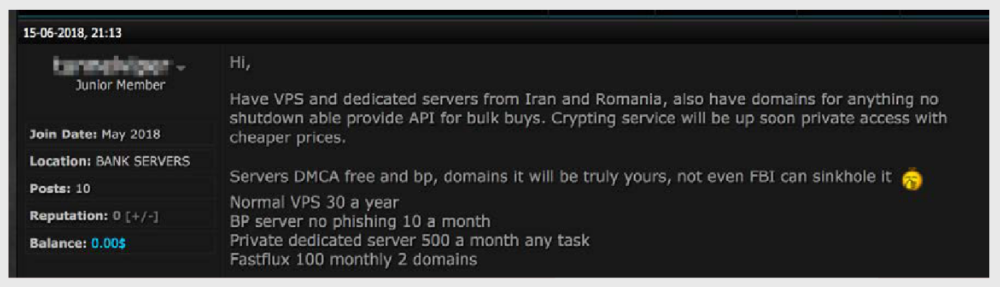

Услуги fast-flux обычно стоят дороже, чем пуленепробиваемый хостинг, поскольку их оператору приходится поддерживать пул IP-адресов для обеспечения инфраструктуры «быстрого потока», а это требует дополнительных затрат.

Продолжение (вся статья) по линку Telegraph (или внизу здесь же), окончание ниже.

Анонимизирующие микшеры трафика

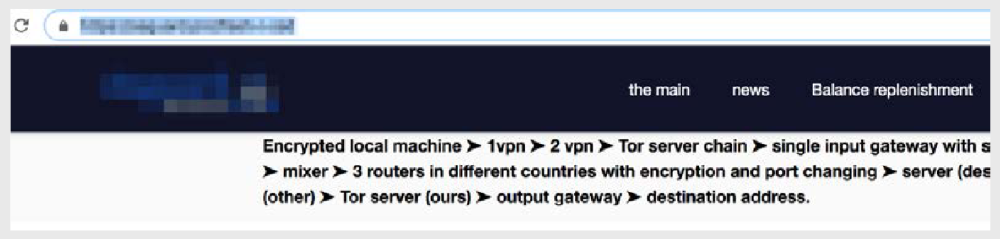

Tor — не единственный способ спрятаться от бдительного ока правоохранителей и конкурентов. Сервисы, предлагающие «непробиваемые» рабочие места, разработали собственные микшеры трафика с использованием географически распределённой сети маршрутизаторов. Этот трафик смешивается с трафиком анонимных VPS, которые периодически перемещаются между дата-центрами, расположенными в разных странах, что ещё больше затрудняет трассировку таких систем.

Также доступны пользовательские сервисы для объединения VPN-соединений, Tor и географически распределённых наборов маршрутизаторов. Эти комбинации позволяют создать настолько сложную цепь хостов и редиректоров, отследить которую практически невозможно.

Например, один из сервисов предлагает воспользоваться такой цепочкой:

Хост → VPN1 → VPN2 → TOR → шлюз для «скачущего» трафика (bouncing traffic) → микшер трафика → географически распределённые маршрутизаторы для «скачущего» трафика → удалённый рабочий стол (RDP) для работы → подключение через другие географически распределённые маршрутизаторы → Tor-серверы → выходной узел → точка назначения.

Выводы

Исследование Trend Micro показало, что киберпреступная инфраструктура значительно более развита, чем предполагали многие исследователи. Мы считаем, что именно этот компонент является одним из наиболее зрелых аспектов криминального бизнеса. Сетевые черви уступают место троянским программам, эксплойты браузеров — целевым фишинговым атакам, а на смену бизнес-модели кражи информации приходит прямое вымогательство. Однако инфраструктура, на которой базируются все эти действия, остаётся востребованной и постоянно развивается, предлагая новые технически сложные услуги.

Комментарии

а зачем ты статьи сворачиваешь?

Чтобы ты спросила.

я так и подумала

не, ну а если реально, это такой маркетинговый ход конём. типа статью свернули, значит там что-то провокационное, и надо зайти посмотреть

да?

Нет.

не хочешь говорить, так и скажи

а то хвостом крутишь тут

Мож пора уже свою статью запилить, не?

А то уже мы со Спином заждались... (

у меня сегодня новый год. ну в смысле который старый. и вообще мне надо еще успеть желание придумать и загадать

так шо звыняйтэ, придётся подождать(

Говорю: у меня недавно на какое-то время исчезла кнопка "Сворачивать" (может, не заметил, хз; хотя вряд ли), а когда я ее обнаружил, решил пользоваться почаще.

И тут баба Лиза успела показаться. Вот проныра!