То, о чем так долго говорили большевики безопасники, свершилось. Свершилось почти десять лет назад, а сейчас об этом стало широко известно: в микропрограмме Intel Management Engine обнаружилась уязвимость. В оповещении от Intel указаны версии от 6.0 до 11.6, а, это, на минуточку, все версии, начиная с 2008 года, с платформ для процессоров Intel Core первого поколения.

Тем, кто хорошо знает, что умеет ME, уже страшно. Оно может читать и писать в любую область оперативной памяти и накопителей, подсматривать за происходящем на экране, посылать и получать из сети всякое, игнорируя работающий в системе файрволл, и все это, не оставляя в логах никаких следов. По слухам, даже шифрование диска ME обходит без напряга. Нечеловечески полезная штука.

Ежу понятно, что встраивая в материнки легитимный аппаратный бэкдор, надо по-максимуму закрутить гайки в системе безопасности, что Intel и сделала. Код iME, например, зашифрован 2048-битным ключом. Но как обычно, что-то пошло не так, и теперь прогрессивная общественность доподлинно узнала о возможности удаленно захватывать доступ к функциям управления ME. Под угрозой машины, в которых реализованы технологии AMT, ISM и SBT. Ну то есть вообще все на интеловских чипсетах под Intel Core.

Правда, Intel в своем оповещении указывает, что уязвимости нет на обычных консьюмерских системах, и оно вроде бы похоже на правду – там как бы нет AMT, ISM и SBT. Но мы же понимаем, что консьюмерский продукт по большому счету отличается от корпоративного настроечками в прошивке. Так и в этом случае: как уже успели выяснить исследователи, эксплуатировать дыру можно и на консьюмерском чипсете, только не удаленно, а локально. То есть, например, какая-нибудь малварь из юзерспейса вполне способна получить неограниченную власть над системой. Люди в теме тут же начали вспоминать, что кое-кто намекал на наличие дыр в ME еще в прошлом году. Дамьен Заммит ругался на то, что безопасность ME основана на закрытости кода, что для рукастых аналитиков не является неразрешимой проблемой. А Чарли Демерьян из SemiAccurate вообще заявил, что исследователи давно уже тыкали этими уязвимостями в Intel. Прослышав об этом, Threatpost задал Intel закономерный вопрос – что, мол, это было, – но Уильям Мосс из Intel ни в чем не сознался. По его словам, компания узнала обо всем лишь в марте, и вот уже в мае готов патч. Чего ж еще вы хотите от Intel, неблагодарные?!

Люди в теме тут же начали вспоминать, что кое-кто намекал на наличие дыр в ME еще в прошлом году. Дамьен Заммит ругался на то, что безопасность ME основана на закрытости кода, что для рукастых аналитиков не является неразрешимой проблемой. А Чарли Демерьян из SemiAccurate вообще заявил, что исследователи давно уже тыкали этими уязвимостями в Intel. Прослышав об этом, Threatpost задал Intel закономерный вопрос – что, мол, это было, – но Уильям Мосс из Intel ни в чем не сознался. По его словам, компания узнала обо всем лишь в марте, и вот уже в мае готов патч. Чего ж еще вы хотите от Intel, неблагодарные?!

Патч – дело хорошее. Но мы же понимаем, что кроме плат производства самой Intel, есть еще огромное множество плат других производителей на их чипсетах. За них Intel не отвечает – скинули им патч и забыли. А вот закроют ли дыру в своих прошивках эти самые сторонние производители, и когда, это вопрос. Пока же предлагается отключить технологии удаленного управления в CMOS Setup и снести из системы соответствующие утилиты Intel. Ну ок.

Apple отозвала сертификат у троянца для OS X

Новость. На прошлой неделе Check Point поймала нового интересного троянца для Маков – OSX/Dok. Он занимается прослушкой траффика и умеет полностью контролировать все коммуникации на зараженной машине, включая шифрованные каналы. Делается это незамысловато – браузеру подсовывается прокси, контролируемый злоумышленниками, и весь траффик идет через него. Предварительно троянец устанавливает в системе свой корневой сертификат, так что браузер верит сертификату прокси-сервера, и определить, что HTTPS-траффик перехватывается, становится затруднительно. Распространяется OSX/Dok посредством фишинга, жертвам приходят письма с zip-файлом, который на самом деле исполняемый файл. Если наивный пользователь Мака кликнет по файлу, троянец копируется в /User/Shared и показывает сообщение, что архив поврежден, отстаньте. Потом находит в загрузочном меню AppStore и встает на его место. После перезагрузки системы показывает окно с оповещением об обновлении системы и требует пароль. Пока жертва пароль не введет – ничего сделать на компьютере не сможет. А когда введет, Док получает права администратора.

Распространяется OSX/Dok посредством фишинга, жертвам приходят письма с zip-файлом, который на самом деле исполняемый файл. Если наивный пользователь Мака кликнет по файлу, троянец копируется в /User/Shared и показывает сообщение, что архив поврежден, отстаньте. Потом находит в загрузочном меню AppStore и встает на его место. После перезагрузки системы показывает окно с оповещением об обновлении системы и требует пароль. Пока жертва пароль не введет – ничего сделать на компьютере не сможет. А когда введет, Док получает права администратора.

Творить все это безобразие, и оставаться необнаруженным, троянцу позволяет легитимная цифровая подпись разработчика Apple, то ли украденная, то ли полученная специально для темных дел. С точки зрения средств безопасности, он был настоящим честным троянцем, Apple approved. Ну, теперь-то Apple отозвала сертификат и, Док больше не сможет нас обманывать.

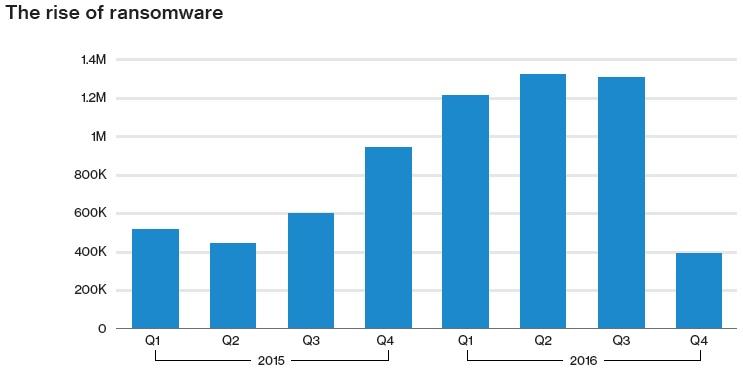

Большая часть зловредов – троянцы-вымогатели

Новость. Исследование. Verizon Enterpise ежегодно выпускает исследование по различным киберинцидентам, которые компания расследует за год. В прошлом году им пришлось иметь дело с 40 тысячами инцидентов, из которых 1935 – различные взломы. Выводы весьма тревожат: атаки рансомварью разного вида выросли на 50%, солидный вклад внесли Петя с Мишей.

Кибервымогатели стали работать тоньше. Если раньше типичный криптолокер с грацией 1-й конармии вламывался на машину и шифровал все, что шифруется (и чаще всего был посылаем подальше, так как на машине ничего ценного не было), то теперь он сидит тихо и ищет действительно важные данные. Для этого они освоили бесфайловые техники атаки, и даже вспомнили старые добрые макросы для MSWord.

Основной проблемой безопасности Verizon считает недостаточно распространение двухфакторной аутентификации. В большинстве случаев хакерам достаточно брутфорса и фишинга, чтобы сделать с жертвой все, что они захотят.

Древности

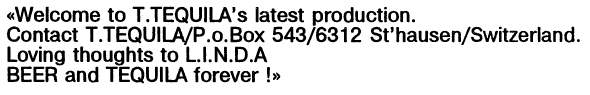

«Tequila»

Резидентный неопасный «стелс»-«призрак»-вирус. Стандартно поражает EXE-файлы при их запуске и MBR винчестера при запуске зараженного файла. Первоначальный MBR-сектор и свое продолжение сохраняет в последних секторах логического диска C:, уменьшая в Partition Table его (диска) размер.

Оперативную память инфицирует только при загрузке с зараженной MBR. Перехватывает int 13h, 1Ch, 21h. В зависимости от своих внутренних счетчиков выводит на экран разноцветную картинку, напоминающую летящий самолет, и фразу: «Execute: mov ax, FE03 / int 21. Key to go on!» если выполнить рекомендуемое действие, то на экране появится текст:

Цитата по книге «Компьютерные вирусы в MS-DOS» Евгения Касперского. 1992 год. Страницa 107.

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.

Комментарии

В ФСО и подобных структурах давно нашли способ как противостоять всем закладкам в иностранном железе

ви таки будите смеяццо, но когда я предложил 10 лет назад (на полном серьезе) для реализации одного контроллера Z80, потому как я еще со школы с ней на одном языке разговариваю, меня оборжали. но видели бы вы их лица, когда они купили заграничный аналог, на нем гордо красовалась надпись Zilog

Тоже мне новости. Особо умиляют подельники в виде M$ и ябла совместно "борющиеся" у угрозой миру! Ещё раз башкой варим вместе. Корпорация интель разрабатывает свои поделия под присмотром кого? Корпорации производящие ОС обязаны или нет как-то взаимодействовать со сецслужбами своих стран или нет? Ну есть мозК или нет? Откуда у людей иллюзии о безопасности?

А как же Дерьмократия? Свобода народа? ! Правда не верите? ;)

GNU/Linux даже на спасёт если нет Байкала или Эльбруса аппаратного. Может АРМ спасёт - всё-таки открытая архитектура. Так нет аинтел своё атом так красиво впихнула - М$ аж всплакнули от умиления.

Боюсь огорчить, но "Байкал" тоже не спасет.

Просто потому, что сложная система. Т.е. как она работает от начала и до конца никто не знает.

Все возникло после перехода к "защищенному режиму". Когда не ты управляешь процессором, а он "рекомендует". Причем, все делалось из лучших побуждений.

Но это все разговор в пользу бедных. При любом усложнении системы возникают "дыры - неоднозначности". Джеймс Камерон, таки был прав. Пусть не так, и не во всем, но прав.

А можно поподробнее в чем именно состоит "защищённый режим работы процессора"?

В одном битике, устанавливаемом в дескрипторе некоей сущности и в списке дескрипторов сущностей, доступных вашему коду.

Переход от прямой адресации к адресации страниц в 4к. Это было придумано из-за физической ограниченности шины адреса. Щас я уже не представляю что там наворотили. Считай, что на уровне процессора реализована система, что-то вроде ядра Linux(плохая аналогия).

Вопросы интелу и овцу:

Когда будет отзыв процессоров с возвратом потраченных на них денег как у самсунгов? Куда можно обратиться за возвратом денег или обменом на нормальный исправный проц?

Когда Россия(и другие страны) наложит на интелл штраф в размере штрафа наложенного на Volkswagen?

Когда уже будут групповые суды к интелу с возмещением морального ущерба?

Где патч от интел для всех систем для блокировки бэкдора, если такой есть.

Ответы если есть или будут - можно добавить комментарием к статье ИМХО.

Поддерживаю!

Когда уже будут групповые суды к интелу с возмещением морального ущерба?

Ну что Вы как маленький, ей богу ... в суд такого рода иски может подавать только сам Оплот Демократии, а не на него :))))))

Начнем с того, что проблема не в процессоре, а в чипсете, о чем в статье многократно говорится.

Да и с этими сертификатами, тоже анекдот... У кого сертификат главнее тот и прав! А кто выдает сертификаты?

ЗЫ. Или так просто США, отдали рулить интернетом, предварительно переведя его на HTTPS?

Так что, теперь можно - НАКОНЕЦ начать использовать самому этот расчудесный BMC?

Правда на моей серверной плате это дополнительная опция, которую я не ставил. А вот на пред. плате - стояло - и жутко тормозило - похоже и в самом деле ЧТО-ТО делало.

Вообщем - очередное журноламерское нагнетание.

Хотя... у кого тысячи таких плат стоят в ЦОД...

У миллиона\миллиарда пользователей,_ НЕЧЕГО КРАСТЬ ....Что из кошелька,что из данных,- ЧТО вас ВСЕХ ТАК ПУГАЕТ???

*Если мне придет какой то Хер и скажет ,- *ты смотрел порно ,- предай СТРАНУ ,Я дам ему в таблище и сдам в ФСБ (за ногу притащу)..... О чем скулим гАспАда????(уверяю я не Один такой)

А когда твою "пятиэтажку" придут сносить? Что будешь делать?

Радоваться и переезжать в квартиру поновее )))))

А если такой Herr придёт, и НИЧЕГО не сказав, просто тупо уведёт ключи от веб-кипера, логин-пароль от онлайн-банкинга, доступ к твоему аккаунту на ММВБ, файл wallet.dat ;-) и пароль к нему - и всё это на фоне перехвата СМС на твой мобильный с редиректом из "куда надо". И в ФСБ тащить не получится, ибо он "придёт" вполне виртуально, при этом физически находясь где-нибудь в районе Тринидада и Тобаго.

Грустно, товарищи... (с)

опять 25.

19, 28, 335

38, 38, 225

29, 19 226

18, 29 336..

Тоже мне новость.

О бэкдорности ИМЕ уже лет пять, как в узких известно.

Очухались.

Перспективный чат детектед! Сим повелеваю - внести запись в реестр самых обсуждаемых за последние 4 часа.

Как жить?

вот они где "русские хакеры "окопались, оказывается в самой сердцевине Интел:)))) а ведь все технологии полупроводников были импортированы из СССР!!!!!!! путём перекупа патентов и ведущих специалистов путём того -" ну вы же Элита, должны жить по элитному" Мне очень жаль, когда думающая голова ведётся на такую разводку, но это Факт:(

Но Русский Дух не умирает, его можно обмануть, его можно усыпить, но когда надо, проснётся, и не допустит запуска кодов для ядерных ракет!!!