Решил отдельно изложить структуру телефонной связи. В дополнение к общей статье, посвященной секретным интернет-сетям. В качестве справочного материала. Основная статья из 4-х частей:

https://aftershock.news/?q=blog/22945

Телефонными сетями со стороны США управляет Агентство оборонных систем связи, Defence Information Systems Agency(DISA), а со стороны НАТО образованное недавно для целей модернизации связи Агентство НАТО по коммуникации и информации, NCIA(раньше NC3A, NCSA). Всего способов телефонной связи 3:

1. Выделенные телефонные линии;

2. Криптотелефоны через телефонную сеть общего пользования;

3. Защищенная IP-телефония через секретный интернет.

1. IST-2, DSN, NCN

Первым типом телефонной связи выступает выделенная сеть линий, называющаяся в США Defense Switch Network(DSN), а в Европе и Турции NATO Core Network(NCN). Используются отдельные кабели, АТС Siemens, Alcatel, Nortel, и телефоны типа IST-2 от компании Telecore. Аппарат защищен алгоритмом шифрования AES, и работает вместе с коммутаторами концерна Raytheon, ктр устанавливаются в здании. Внешне аппарат можно отличить по 4-м красным кнопкам на панели, FO-F-I-P или F-I-P-R Фото аппарата:

Эти кнопки задают приоритет звонка. Где: R(Routine)- обычный звонок, P(Priority)- приоритетный звонок, I(Immediate)- безотлагательный, F(Flash)- срочный, FO(Flash Override)- срочный замещающий.

Система приоритетов была принята группой 5-ти глаз, о ктр рассказано подробно в основной статье. Смысл этой системы в том, что, например, приоритетный звонок обрабатывается быстрее и ставит на ожидание обычный, таким образом у адресата не будет «занято». Приоритет «срочный замещающий» и кнопка FO присутствует только на аппаратах Президента США, Министра Обороны, Главы Объединенного Комитета Начальников Штабов и Командующих региональными командований США. И предназначен он, например, для передачи Приказа Президента на применение ограниченно тактических или полномасштабно стратегических ядерных средств. Так же на аппарате устанавливается эмблема ведомства, к ктр он приписан, диаметром 4,5см.

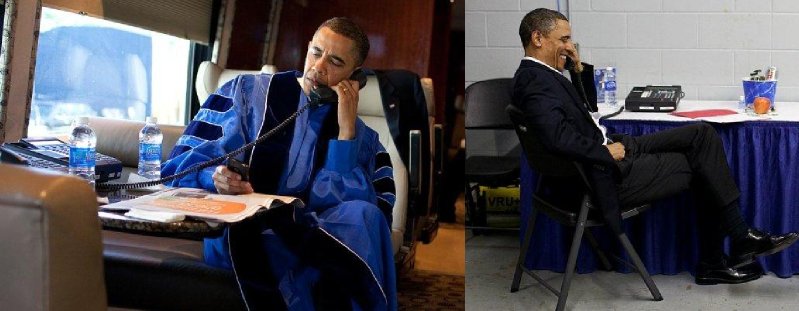

(Президент Обама говорит по телефону IST-2 сети DSN в Овальном кабинете. В 2011 модель телефона изменилась.)

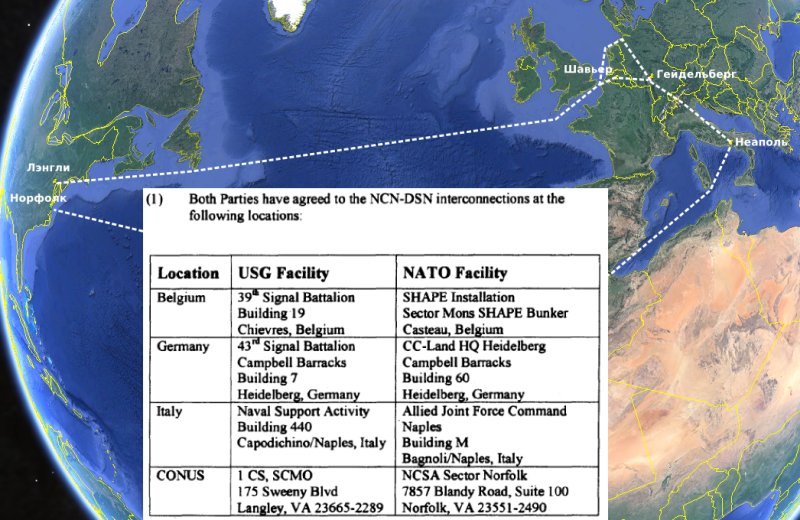

Соглашение между NCSA от НАТО и DISA от США октября 2007 года устанавливает следующие узлы связи DSN-NCN:

1. Авиабаза ВВС г.Лэнгли, штат Вирджиния, США, АТС Nortel MSL-100; -Сектор Агентства НАТО

NCSA в г.Норфолк, штат Вирджиния, США, Блэнди Роад 7857, АТС Siemens HICOM 350E 2Гбит\с

2. В\ч 39-го сигнального батальона СВ США, здание 19, г.Шавьер, Бельгия, АТС Siemens EWSD; - Сектор NCSA в комплексе Генерального Штаба Объединенных сил в Европе(SHAPE), г. Касто, Бельгия, АТС Siemens HICOM 350E 2Гбит\с

3. В\ч 43-го сигнального батальона СВ США, здание 7, гарнизон Кэмпбелл, г.Гейдельберг, Германия, АТС Siemens EWSD; - Сектор NCSA в Гейдельберге, гарнизон Кэмпбелл, здание 60, г.Гейдельберг, Германия, АТС Siemens HICOM 350E 2Гбит\с

4. Станция связи ВМС США Центральная Европа, здание 440, кв.Каподичино, г.Неаполь, Италия, АТС Nortel MSL-100; - Объединенное Командование НАТО в Неаполе, здание М, кв.Багноли, г.Неаполь, Италия, АТС Siemens HICOM 350E 2Гбит\с

Карта сети:

Таким образом, объекты НАТО имеют два номера, например Пресс-служба контингента в Афганистане:

DSN 318-237-2242 NCN 318-237-9578

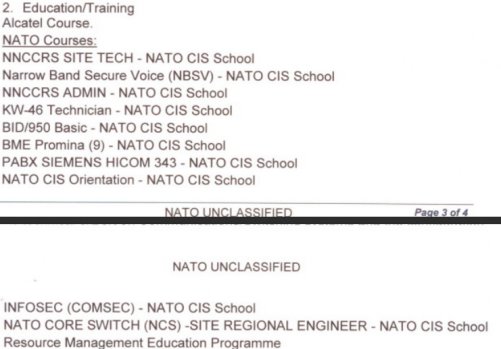

На этом скриншоте представлены требования к претенденту на должность оператора телефонного узла в Кабуле:

Для связи внутри США используется префикс 94 и 7-ми значный номер. Список несекретных номеров DSN доступен на сайте DISA: http://www.disa.mil/Network-Services/Voice/SBU-Voice/Directory

2. STE

Кроме использования выделенной сети, используются криптотелефоны, подключенные к общественным телефонным сетям. Примером такого аппарата является STE от компании L-3 Communications. Телефон позволяет связываться с любым владельцем такого же аппарата, в любой точки планеты где присутствует международная телефонная связь. Аппарат имеет алгоритм шифрования AES, и сертифицирован АНБ для передачи информации вплоть до уровня Top Secret. Авторизаций происходит с помощью электронного ключа-карточки Фортезза(Fortezza, зарегистрированная торговая марка АНБ), и не отличается от использования банкомата- владелец вставляет карточку и набирает ПИН-код. При этом карточки не секретны вне аппарата, имеют внутри процессор и батарейку, и на заводе программируются в соответствии с уровнем допуска владельца аппарата. В нерабочее время карточка хранится у ответственного сотрудника, при этом он не знает пин-кода. Карточка блокируется при 9-ом неправильном наборе.

(на фото аппарат STE для общественной телефонной сети, и карта Fortezza)

На коллаже Президент Обама говорит по аппарату STE c Ангелой Меркель(слева), что означает, что в ее офисе так же есть подобный телефон:

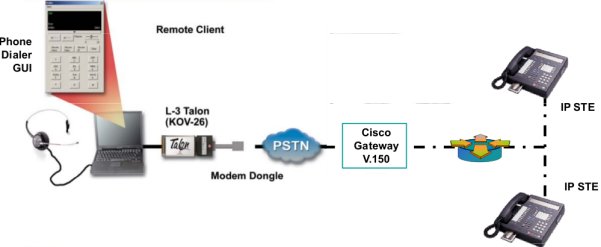

Так же связаться с аппаратом можно с помощью криптомодема Talon от L-3 Communications, рассмотренного в первой части статьи. Криптомодем подключается непосредственно к телефонной сети, и к ноутбуку с гарнитурой для звонков. На картинке ниже представлена организация связи ноутбук-криптомодем Талон- обычная телефонная сеть- DialUP модем- телефон STE. Конечно, основным предназначением модема выступает секретная интернет-связь, таким образом шутка про «интернет по талонам в оккупированном Крыму» может оказаться «оговоркой по Фрейду» агентов информационной Войны:

C 2014-года идет замена аппаратов фирмы L-3 на решение General Dynamics Sectera vIPer, IP-телефона с возможностью подключения к обычным телефонным сетям: https://www.youtube.com/watch?v=FGCrcy1a1yk

Особенностью аппарата является также то, что при несекретном вызове ЖК-экран подсвечивается зеленым светодиодом, при секретном красным, а совершенно секретном-оранжевым. Путаница в уровнях сетей является постоянной проблемой в США. Даже в АНБ секретные телефоны отмечают огромными наклейками «NSTS», «TOP SECRET», и т.п. переключатель компьютеров разных сетей, подключенных к одному монитору также отмечается наклейками зеленого, красного, оранжевого цвета. Это устройство не разбиралось специально в основной части статьи, но видно на фото в части 3. Найти информацию можно по запросу «Secret KVM-switch».

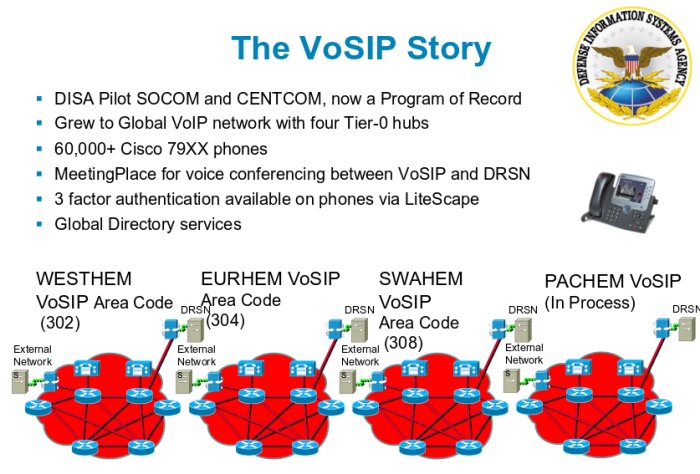

3.1 VoSIP США

Как было показано в основной части статьи, США и НАТО поставили задачу миграции сетей связи в TCP/IP. А телефонной связи в VoSIP, voice-over-Secure Internet Protocol, телефония через секретный интернет, в отличие от обычной VoIP. Напомню, что секретные TCP/IP сети это SIPRNEt, JWICS, CENTRIXS, NSWAN, Bices, CFBLNet. США уже далеко продвинулись в деле внедрения VoSIP-телефонии, используя аппараты компании Cisco линейки 7900, установлено более 60тыс. аппаратов к 2012 году:

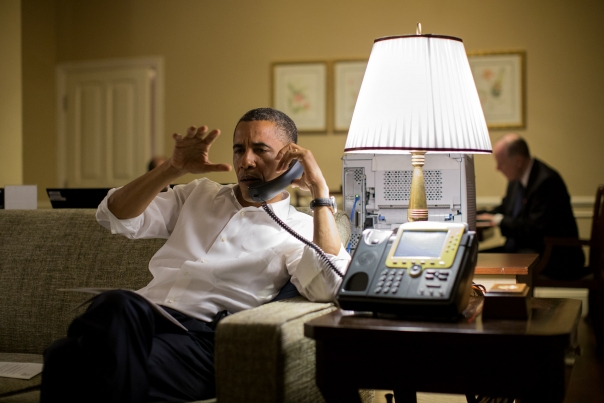

(Барак Обама использует VoSIP-решение Cisco)

При этом телефония Совершенно секретной сети Разведсообщества США, описанной в части 2 статьи, носит название NSTS и подключается к IP-телефонам через сеть JWICS. Эти решения универсальны, например, разведчик США в отдаленном районе может позвонить непосредственно на NSTS-телефон Директора Офиса геопространственной разведки США с помощью ноутбука и терминала BGAN Inmarsat, и запросить актуальные спутниковые снимки местности. При этом, конечно, надо учитывать, что Inmarsat не имеет трансатлантического покрытия, сигнал будет передан на станцию связи, а после уйдет по трансатлантическому подводному оптоволоконному кабелю, что подробно рассмотрено в части 4 основной статьи. Отдельно скажу, что мобильный телефон Обамы- это показуха, хотя сами аппараты перепрошиваются для поддержки шифрования AES, доверять сигнал сетям за пределами США нельзя, поэтому сотрудники АНБ таскают за ним в зарубежных поездках 3G базовую станцию с передачей сигнала на спутник, а дальше в СИПРНЕТ. Так же базовые станции сотовой связи установлены в Кадиллаке «Зверь» Президента, и на борту №1. Тем не менее, в НАТО сертифицированы криптосмартфоны BlackBerry c шифрованием на основе эллиптических кривых и электронным ключом в формате Micro-SD фирмы Compumatica. Но только уровня NATO RESTRICTED(ДСП). Такой аппарат у Ангелы Меркель стал причиной скандала 2014-го года.

3.2 VoSIP НАТО

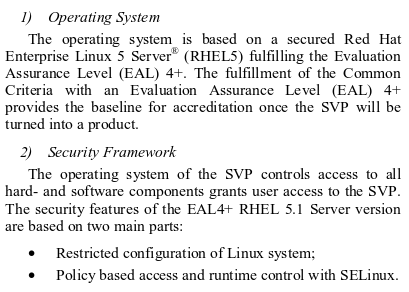

В отличии от США в европейской части НАТО пока не внедрена IP-телефония, по причине системы связи на основе коммутации каналов в основной сети, о чем так же рассказано в части 3 основной статьи. Процесс модернизации начат в 2014-м году, после образования Агентства НАТО NCIA. Переход в TCP\IP запланирован до 2019-го года. NCIA планирует использовать в программной части сервера на базе Линукс RedHat 5.1 EAL4 + Asterisk 1.4:

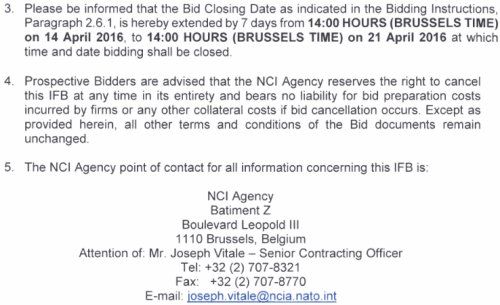

Конкурс на предоставление аппаратной части, т.е. телефонов и маршрутизаторов продолжается, последний срок подачи заявки- 21 апреля 2016 года.

В комментариях после я добавлю, какие решения были выбраны. С большой вероятностью победит компания Cisco. Отслеживать закупки можно в твиттере Отдела NCIA:

https://twitter.com/NCIAAcquisition

А с 7 по 9 июня этого года состоится конференция НАТО по вопросу модернизации сетей с участием компаний связи в Эстонии, в отеле Swissotel Таллин. http://www.nitec.nato.int/index.html Билет на это мероприятие стоит аж 300 Евро для представителей Правительств, поэтому не берусь судить, кто из Прибалтийских стран примет участие. Конец.

Комментарии

Конец НАТО? Или конец прибалтийских стран?

Ух! Ну и старье же они планируют поставить! Продукты из разряда out of sale, out of life с вагоном и маленькой тележкой известных багов. Наймут разрабов, которые будут это старье латать? Что-то сильно сомнительно. Да и поверх современного железа работать не будет, только через слой визуализации эти рудименты запускать. Бред какой-то.

Но видимо в этом содержится какой-то хитрый план!

Это цитата из презентации сотрудника NCIA в 2012-м году. Для ориентировки, так сказать. Конечно, будут ставить новые версии.

Даже по меркам 2012г. старье жуткое. Скорее всего это т.з. писалось в году эдак 2006-2007, а дальше и не заморачивались актуализировать. А вот будут ли что-то новее ставить, большой вопрос. Если в контракте прописано 5.1, то вполне могут 5.1 и воткнуть.

Тезисы представителя Агентства НАТО с конференции. "Open framework", и все такое проч., с целью сэкономить. Контрактов пока нет, американцы давят на партнеров, требуют увеличить расходы на НАТО. Конечно, чтобы закупали решения американских производителей. Вопрос уязвимости к электронным атакам я вообще не ставил, это другая тема. Статья посвящена тому, что вся эта структура уязвима в части подводных кабелей на шельфе Британии: https://aftershock.news/?q=node/387083

Я Вас понял. Меня больше поразило то, что у них своей ОС для подобных целей нет. А пользоваться они предполагают(ли) проприетарными дистрибутивами, которые распространяются лишь в виде бинарных файлов! И это в вотчине IT, священных США! А тут пол форума пересралось по поводу отсутствия у РФ своей национальной ОС.

Спасибо за статьи!

SELinux был разработан АНБ. Они настолько тесно сплелись, что вопрос об исходном коде не стоит. Код RH5 открыт, и лежит в основе нашей МСВС.

Не знаю, что значит "своя ОС"- это как утверждать, что нам нужно переизобрести дизель что бы не зависеть от США, и все такое проч. Существует сертификация ФСБ на уровень не задокументированных возможностей, даже WinXP можно ставить в нектр местах.

https://www.nsa.gov/ia/_files/os/redhat/rhel5-guide-i731.pdf

Для необслуживаемого устройства - самое то.

Сам несколько лет назад поднимал роутеры на RH4.10 - так 5 лет аптайма - вообще не срок.

Все же от задачи зависит и стоимости отказа. Обозначенной ОС уже 10 лет. там известных security багов немало. Да и Asterisk столь древней версии не лучше. Если до железки удаться достучаться, то и скомпрометировать ее большой проблемой для специалиста не будет.

Сименсовские хайкомы... Знакомые атс-ки). Да и нортелы...

А уж амеровский L3... Один мужик, фактически проходя мимо, взломал биометрические считыватели Л3 в кабинете одного крупного бонзы) В Подмосковье) Каждая пальцечиталка по две штуки баксов)

Расскажите плиз , как он взломал биометрическую читалку?

Очень интересно. Прямо ознакомительную презентацию для сбора представил )

... прочитал про Nortel MSL-100, вспомнил железку 10-ти летней давности, удивился. Перечитал - увидел "Соглашение между NCSA от НАТО и DISA от США октября 2007" - понял. Поностальгировал :-)

Статья ознакомительная. Искать ответа на вопрос, какая именно система установлена в определенном месте на данный момент- это другая задача. Сейчас, скажем, многих интересует Турция. Вот эта биография связиста:

https://www.linkedin.com/in/selim-aycilek-4296a23a например, может многое сказать прочитавшему статью. Это Сименс Хайпас 4000, циско, брокэйд.

да уж, социальные сети - зло :-) Его биография и всякие курсы - это так, мелочи, а вот проекты, в которых принял участие - это прикольно, дает понять, на чем они там нынче трудятся :-)

Не нужно никакой разведки - спасибо чуваку, теперь буду знать, что в турецком сегменте НАТОвской сети связи используются четерехсотые хай-пассы, работают они через циски с шифрованием через радиус-сервер. А вот то, что они на сип-транки перешли только три года назад - ну, тормоза, в армии вообще не любят слишком много нового :-) Наши вояки тоже до сих пор юзают нортелевские меридианы десятилетней давности, а кое-где и харрисы.

Собссно, не лучше и не хуже, чем в любой гражданской конторе.

Между прочим, у него есть Медаль НАТО за участие в Ливийской операции. Штаб был в Измире(LANDCOM), и он там очевидно засветился перед Генералом. Счастлив был наверное отвоевывать Османскую Триполитанию.