Технические подробности касательно вчерашнего сбоя от ресурса opennet.ru.

30 января в 18:20 (MSK) пользователи столкнулись с массовым сбоем определения хостов в доменной зоне RU, вызванный ошибкой при смене ключей, используемых для заверения достоверности зоны RU через DNSSEC. В результате инцидента на DNS-серверах, применяющих DNSSEC для проверки достоверности данных, перестали определяться все домены в зоне ".ru". Проблема затронула только пользователей, использующих DNS-резолверы провайдеров или публичные DNS-сервисы, такие как 8.8.8.8, верифицирующие достоверность запросов при помощи DNSSEC [Примечание RarogCmex: ещё и тех, у кого подключена DNS-верификация]. Пользователей DNS-резолверов, на которых DNSSEC отключён, не пострадали [Примечание RarogCmex: Я не пострадал, кстати].

Произошедшее напоминает прошлогодний инцидент с регистратором InternetNZ, отвечающим за доменную зону ".NZ", который привел к сбою в разрешении доменных имён в зоне ".nz" из-за ошибки при ротации KSK-ключей (Key Signing Key), применяемых для цифровой подписи записей DNSKEY, содержащих ключи для подписи доменной зоны (ZSK, Zone Signing Key). В случае с InternetNZ ошибка была связана с изменением формата ключей при переходе на новую информационную систему регистратора. Причины инцидента в зоне RU пока не детализированы - Координационный центр доменов RU лишь в общих чертах подтвердил, что проблема связана с перенастройкой DNSSEC.

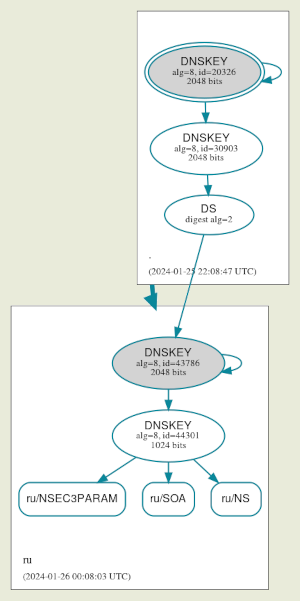

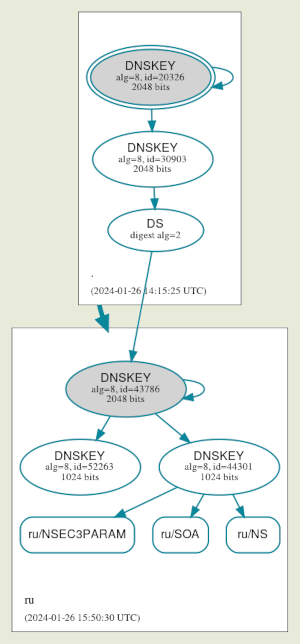

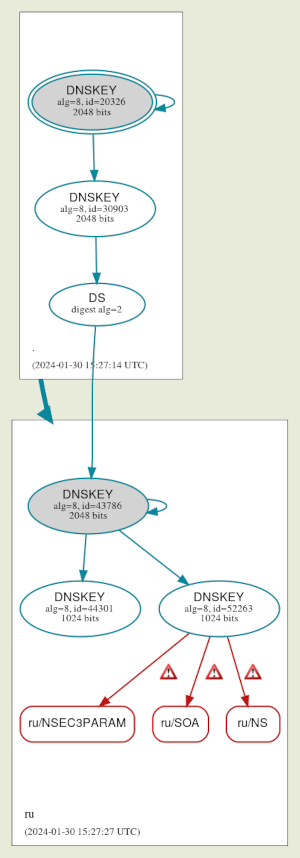

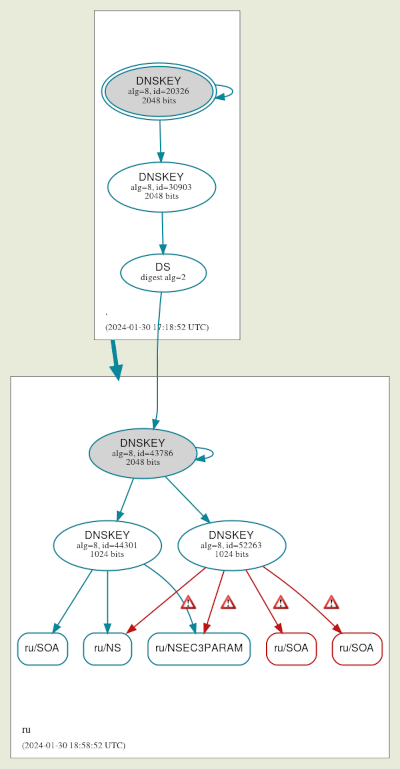

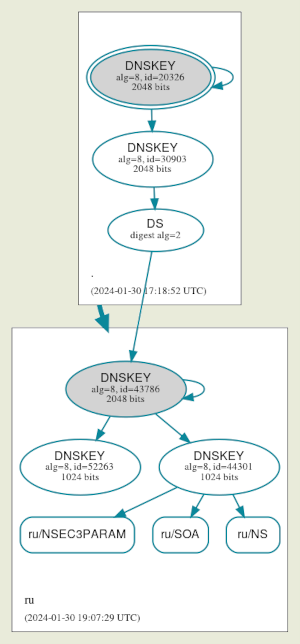

Судя по внешним проявлениям, сбой произошёл в результате попытки замены ключа, используемого для верификации зоны RU. Данный ключ является корнем доверия для остальных ключей, применяемых в доменах второго уровня, и, в свою очередь, использует ключ домена "." в качестве вышестоящего для подтверждения своего доверия. 26 января в настройках DNSEC зоны RU в дополнение к основному ключу с идентификатором 44301 появился дополнительный ключ 52263.

Вчера примерно в 18:20 новый ключ был задействован для верификации записей в зоне RU, но после перехода на новый ключ из-за ошибки перестала проходить проверка подлинности.

Подпись старым ключом была возвращена около 21 часа (MSK), а первый корректный ответ был зафиксирован сервисом dnsviz.net в 22:07 (MSK). Сбойные настройки присутствовали примерно два с половиной часа, но из-за оседания ошибочных записей в кешах DNS-серверов для полного восстановления требуется дополнительное время, если принудительно не очистить кэш на рекурсивных DNS-серверах. Некоторые провайдеры решили проблему более оперативно и радикально, временно отключив в настройках своих резолверов верификацию через DNSEC.

Комментарии

Эхо капитализьма: свой дурак что-то да делает, но его не хватит на всё и качество не очень, и серьёзное ему не поручишь - начальник крайним окажется. вот повод с интегратором о поддержке/проекте договориться, это ж не ФОТ со своими грейдами гос. компаний: и специалистам денег хватит и для пилы кусочек найдётся. Ну и скучно хорошим специалистам в госах.

тут хвалят провайдеров за расторопность мол оперативно отключили заглючившую примочку.

Однако она отвечает, как понимаю, за то, что когда вы вводите адрес sberbank.ru

то попадаете именно на в банк, а не к мошенникам.

Да, это один из слоёв защиты.

Это и https отработает неплохо.

Обычная ошибка. Бывает. Многие её не заметили вообще. Но хайп раздули.

Справедливости ради, Чернобыль тоже является такой обычной ошибкой. Там тоже никакие существующие инструкции персонал не нарушал.

Ситуация штатная тащем то. Пили пиво - меняли пароли. А потом забыли.

Надо было пить коньяк - там пароль на этикетке написан.

Нет

Да, ещё тех, у кого есть верификация DNS.

еще бывает, что трафик днс до конкурирующих днс серверов фильтруется провайдером

Бывает, но крайне редко. На кой это провайдеру?

Разные причины. Например (из личного опыта), нет денюх на ДПИ, а манипулировать трафиком хочется/нужно.

ДПИ не манипулирует трафиком, он его инспектирует. Но и как с современном мире, где почти всё шифровано tls/ssl вы предполагаете манипуляцию трафиком средствами DPI (без доступа к базе доверенных корневых ЦА клиента) и тем более делать это силами DNS?

Например, блэкхоулить трафик по днс именам

клиент кидает любой туннель к корпоративному DNS и вся эта конструкция улетает в трубу, при том что сам трафик полетит как раз через этого прова. так себе вариант... то есть прикрыться от комнадзора таким странным действием не выйдет. Ну и оператору предъявить за такие услуги "связи" весьма просто. И тогда остается прежний вопрос - зачем?

да это все понятно, я говорю случаи разные бывают

а откуда взялся этот ключ и кто его внедрял - молчат ? и так на старом ключе и работают ?

РОСНИИРОС/КИАЭ. Пока да, молчат.

скорее всего был стресс-тест.

добавили ключ сгенерированный без учета вышестоящего, DNSSEC - амеры

видимо, в время сбоя, где-то уже переткнули пачкорды в промежуточный сервак и теперя все логины -пароли ходят сыплются сразу врагам:))

только там, где не используется tls (подсказка: нигде)

Только там, где не используются свои протоколы и сертификаты. Подсказка - почти везде импортные "надежные оригинальные с голой граммой!!". Привет тем кто переписывался по вацапам на передовой, кстати.

сертификаты, протоколы - ничьи, т.е общие

кто там переписывался по ватапам?

Кто переписыаался по "шифрованым соединениям и секретным чатам" - иных уж нет, а те далече.

думаешь, что с ноклы звонить любовнице с передовой безопаснее?

Речь была о доступе к данным, а так то жиды продадут координаты хоть ноквы хоть айфона.

Жиды не причем, запеленгуют сам радиосигнал и наведутся.

по слухам пара контрактников ПВОшников из Ленобласти так и оказались двухсотыми, когда купили у местных симки и начали в тикток илитоядом стримы делать. Благо они особняком держались, только их и накрыло.

да, да, да))) RSA Security получила $10 млн. от АНБ за использование заведомо дырявого генератора псевдослучайных чисел https://habr.com/ru/articles/200266/

Раскрыта деятельность АНБ по внедрению бэкдоров для расшифровки защищённого трафика в Интернет

https://www.opennet.ru/opennews/art.shtml?num=37846

Вот так взяли и убили мысль о невидимости и анонимности тыщ мильенов интернет

анонистованонимов..!!!тут не работало...

это (подмена на фейковые узлы) будет вторым этапом, так как отключили проверку узлов ДНС от сервиса проверки.

но это уже инсайдерская работа

пс надо будет ip нужных сервисов в блокнотике держать, если что заходить по ip

таких прошаренных будут в первую очередь "надувать".

я вот совсем не уверен, что у моего домашнего роутера нет бэкдора прямиком в ЦРУ/АНБ/ХЗ.

И когда им станет надо подменят что угодно.

вип персона однака...

какты менянадуешь, если по ip зайду... чет я сумневаюсь что знаешь что такое ip

причем тут вип не вип. в самом чипе зашит бекдор на урвоне железа и всё тут. чтобы до всех можно было добраться.

Было тут на АШ новость про такое - в чипе-маршрутизаторе адресов устройств на шине памяти был бекдор, имеющий доступ к любому адресу памяти, через сетевую карту куда-то (скорее всего широковещанием, а там его пакеты бекдоры в маршрутизаторах подхватывали, а не убивали по истечению времени жизни пакета, пока не дойдёт куда надо) отправлял инфу.

ага зайдёшь...

бекдор хоть в твоей сетевой карте, хоть на одном маршрутизаторе на пути пакетов, подменит IP и перенаправит на другой сервер. А тебе будет показывать правильный ip. И в настройках маршрутизатора ничего не покажет.

Взято тут. И ситуация заиграла новыми красками :-)

Кто не понял - на время сбоя куча народа перешла на несекурный днс. Если это повторится - это могут использовать для атаки на таких несекурщиков.

ЗЫ А я как назло всё самое интересное проспал - натуральным физиологическим сном. :)

не куча, а провайдеры отключили проверку, через DNSSEC.

Что значит не куча? Все пользователи таких провайдеров не куча?

они не перешли, а их перешли )

Широко известен анекдот:

В чем проблема-то? Мы эту технологию подмены DNS ответов кушаем полной ложкой вот уже много лет - на основе нее и реализован один из этапов блокировки сайтов, занесенных в черный список Роскомназором.

Подавляющее большинство как домашних пользователей интернета, так и организаций, в настройке сетевых подключений хоть компьютеров, хоть роутеров указывают "получать IP адрес автоматически, также получать адреса DNS серверов от провайдера". Отдельные "продвинутые" указывают вручную адреса публичных DNS серверов: 1.1.1.1, 8.8.8.8, 77.88.8.8 и 77.88.8.1. Однако (на примере Дом.ру и ТТК) при открытии в браузере, к примеру, navalny.com, провайдер подменяет DNS ответ и присылает пакет с адресом своего сервера-заглушки, где огромными красными буквами написано "сайт заблокирован в соответствии с таким-то ФЗ". Ответ с реальным адресом зачастую придет, но позже, но сетевой стек компьютера его отбросит.

Так повторюсь, в чем проблема-то? Подмена адресов легитимно (!) провайдерами используется уже давно "во благо россиян", а уж то, что в этот раз "заблокировали" всю .RU зону - это почему-то плохо, мол мошенники воспользуются в своих целях и перенаправят россиян на фальшивые сайты банков, правительства, новостных агентств и пр.

Месяца не пройдет, чтобы в новостях не проскочило "очередная утечка персональных данных ХХХ миллионов россиян" - но зачастую это не утечка, а слив этих данных причастными к их обработке и хранению лицами. А у провайдеров как, неужели так уж сложно ихним сотрудникам в своих целях подменить адреса направив на фишинговые сайты? Если мы не знаем о таких случаях, это не означает что их нет и не было.

Изначально костыльная технология DNS ответов без шифрования, а лишь с подписью, подразумевает что такой вектор угроз использовался, используется и будет использоваться в дальнейшем. Текущая реализация НСДИ дает защиту от подмены только корневой зоны, а DNS адреса других зон и хостов "наши партнеры" могут присылать в любом количестве с указанием любых адресов - на любом узле пути его следования данные можно произвольно исказить.

Текущая массовая реализация приватности через SSL сертификаты сайтов тоже не панацея - захотели "партнеры" - и отозвали, некоторые критические наши сайты вообще не используют HTTPS, а в самих сертификатах субъект указан своим DNS именем, адрес которого, как мы поняли, элементарно [массово] подменить, а сертификат показать от любого "надежного" СА.

"Всепропальщики" рассказывают про мифического "товарища майора", который будет читать почту, переписку и записывать банковские транзакции если в России будут широко использовать российские же CA-сертификаты, а не "надежные" от транснациональных компаний, но ведь их даже [около]государственные структуры массово не используют!

Так что как был интернет небезопасен и ненадежен, так и продолжает таким оставаться, а кривые ли руки устроили вчерашний инцидент, или это была тренировка - да совершенно без разницы, пословица "у семи нянек дитя без глаза" снова оказалась верной - за столько лет пути к суверенному интернету фактически ничего не сделано, колосс снова оказался на глиняных ногах.

Сижу на ТТК. Что либо найти, кроме как "КУПИ", нереально или небыстро. Половина сайтов поначалу открывается долго и мучительно (включая ЯП или АШ). IP-TV заблокировано. При попытке перейти на Ростелеком три дня полемики (после предварительного решения и оглашения моих хочух: своё оборудование ,список предоставлен) - пробовал перейти со своим оборудованием а не покупать-арендовать "ихнее". Результат после посещения специалиста: "не могу. Все вопросы к вышестоящим. Не определяется". К вышестоящим нв ВКонтактике - почты нет, адреса нет, только чат в соцсети или "пишите бумажные письма": "Нельзя!!"- "Почему?" - "Вам скажет специалист" - "Мне нужен письменный ответ" - "Это не мы, это - другие специалисты!" - "Какие?" - "А почему вы не хотите платить нам за наше прекрасное оборудование? Мы дадим вам скидку на покупку ... (через подгода интернета 1950 рублей скидку на оборудование)" - "А почему нельзя поставить моё?" - "Разговор пошёл по кругу". Ни ответа - ни привета. Хотя просил дать письменное обоснование отказа.

Так что услуги интернета в России они такие, особые.

Хотеть перейти в ростелеком - это надо мазохистом быть. Сменил несколько - сижу на дом ру. Но лучше того самого первого местного - не было. Было время и сам был провайдером. :)

Неправильный вопрос.

Правильный вопрос: кто и каким образом контролирует качество и полноту "стратегических" услуг. Не оказания - просто организации работы ро организации и предоставлению. То же замещение, закупка или качественное производство медикаментов тоже "услуга", не так ли? И контролирует ли кто-то заблаговременно или же контроль фрагментарный и зависит от потребителя: "корпы" могут заказать предварительный анализ и потребовать качество (и они его получают! Но - только в части касающейся), плебс "хавает то, что дают". Рулит экономия и кроилово. Из года в год. Когда там ПУЭ стало не Законом, но рекомендацией для энергетиков? А СНиПы для застройщиков? Но тогда в этом - в неполноте контроля и традиционном кроилове, есть уязвимость для всей страны. Допустимый эрзац-продукт и "дыры", выгодные продавцу. Ненаказуемые принципиально если нет трупов, если есть трупы - кого-то "отшлёпают", но общая ситуация от этого не меняется - страна большая и переделывать придётся многое - дорого и мешкотно.

Историю появления колорадского жука, думаю, многие помнят. И обрушение аквапарка "Трансвааль-парк" в Москве - тоже. Результаты могут быть долгими и грустными.

З.Ы. Кстати, могу "порадовать": сокращение потребления уже отработано и идёт вовсю. Эрзац-сыр, эрзац-масло, эрзац-чай , эрзац-сигареты, эрзац-интернет, эрзац-жильё, ... стали уже вялообсуждаемой или необсуждаемой вовсе "нормой". И некого винить. И незачем разрабатывать - пошаговые действия по удешевлению и упрощению производства десятилетиями дали прекрасны результат. На практике. А получилось совсем погано - вернуть на шаг назад и попробовать иной метод.

Ну прям какой-то заговор рептилоидов против добропорядочных граждан.

Однако каждый из 65 млн россиян уверен, что можно передвигаться на транспортном средстве повышенной опасности со скоростью выше на величину до 19 км/ч сверх числа в белом кружочке с красной каемочкой, т.к. штрафы начинаются при превышении более 20 км/ч.

Ну поправили эти ключи то?

отрубили, чтобы не было перитонита....

ничего не заметил

Повезло

ничего не заметил. Краснодар.

Повезло

Страницы