В сети РЖД обнаружилась гигантская брешь, позволяющая даже обычным пользователям проникать в нее и получать доступ к критически важным системам. Они смогут подключаться к информационным табло на перронах, системам вентиляции и даже к камерам наблюдения, а опытный хакер получит возможность вывести их из строя на несколько дней или недель.

Взлом РЖД

ИТ-сеть «Российских железных дорог» (РЖД) оказалась максимально уязвимой к взлому и проникновению даже пользователями, не имеющими большого опыта в хакерстве. Это доказал пользователь Habr под псевдонимом Mysterious grey-hat hacker Alexey (@LMonoceros) из Новосибирска.

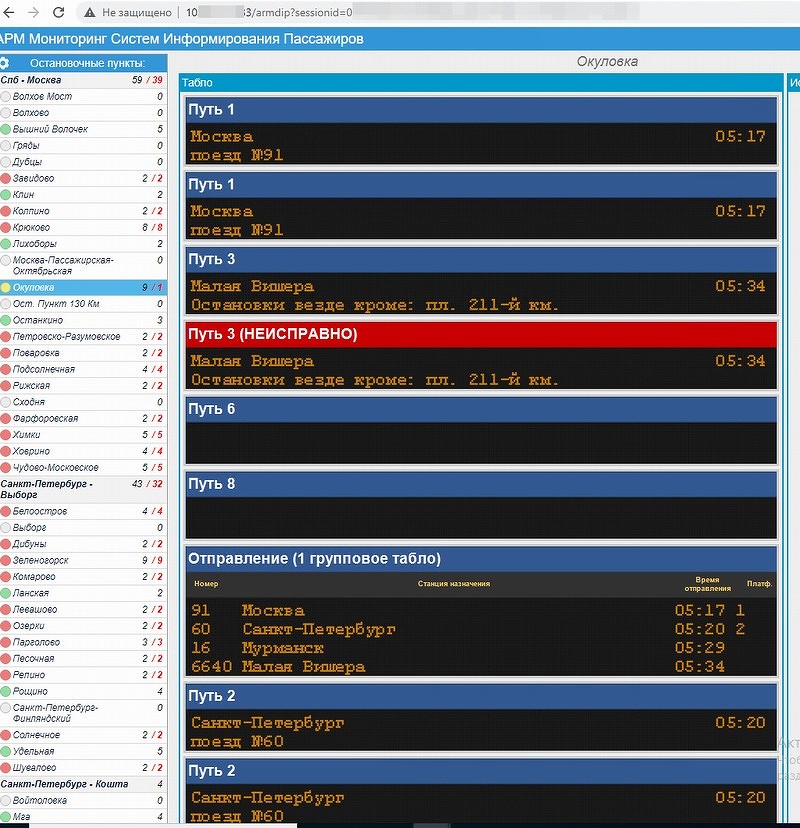

LMonoceros искал в интернете незащищенные прокси, но вместо них нашел открытый доступ значительной части компьютерной сети РЖД – к тысячам камер наблюдения (на путях и в офисах), IP-телефонам и FreePBX- и IPMI-серверам, а также к целому ряду внутренних сервисов и систем компании, например, к системе управления кондиционированием и вентиляцией помещений, доступ к которой извне, в теории, осуществляться не должен. Он смог подключиться даже к системам управления табло на перронах и целому парку различных сетевых устройств.

В их числе были и многочисленные роутеры, часть которых работала на устаревшем ПО и без паролей, что открывает еще больший простор для «творчества».

Камеры РЖД может просматривать любой желающий

По мнению LMonoceros, у РЖД не работает система безопасности. Он отметил отсутствие системы обнаружения вторжения, межсетевых экранов, а также политики управления паролями, поскольку множество сетевых устройств работают в сети компании без них.

Возможные последствия

LMonoceros подсчитал, к чему может привести открытый доступ к сети госкомпании на примере камер наблюдения. По его данным, в сети РЖД около 10 тыс. камер приблизительно от 10 производителей, стоимость случайно выбранной из списка – в пределах 13 тыс. руб. Он рассчитал, что на вывод из строя всех этих камер, с учетом повторяющихся моделей и вендоров, у гипотетического хакера уйдет не больше недели, и в итоге он нанесет ущерб компании как минимум на 130 млн руб.

Программа для работы с информационными табло

Оперативно заменить тысячи и тем более десятки тысяч камер РЖД не сможет – часть она возьмет из запасов, но основную массу придется закупать путем объявления торгов. Это означает, то российские ЖД-пути и сопутствующие помещения будут без видеонаблюдения, по подсчетам LMonoceros, не меньше месяца. «А вот это уже опасность террористической угрозы. Чтобы ее хоть как-то снизить потребуется на 10 тыс. объектов существенно усилить охрану. То есть даже на маленькую ЖД-станцию потребуется дополнительно шесть человек охраны. Кажется, счет уже уходит на миллиарды», – добавил он.

Помимо этого, LMonoceros оказался не единственным, обнаружившим гигантскую брешь в сети РЖД. Он выявил определенные доказательства того, что в ней присутствует как минимум один посторонний. «Очень много признаков, что в этой сети кто-то “живет”», – написал он.

Комментарий РЖД

Представители РЖД отреагировали на публикацию LMonoceros, сообщив CNews, что утечки персональных данных клиентов компании после «возможного» проникновения в сеть одного ее из подразделений компании не было. «РЖД проводит расследование по публикации в открытом источнике данных, связанных с информационной безопасностью одного из подразделений холдинга. Сообщаем, что утечки персональных данных клиентов холдинга не произошло, угрозы безопасности движения нет», – рассказали CNews в компании.

В РЖД утверждают, что персональным данным ее клиентов ничего не угрожает

«РЖД непрерывно совершенствует собственную ИТ-инфраструктуру – одну из самых масштабных в России – тестирует и аудирует новые решения. Компания открыта и приветствует предложения по усовершенствованию собственной ИТ-инфраструктуры, при этом выступает против неправомерного доступа к информационным системам и публикации данных, связанных с информационной безопасностью, в открытых источниках. Напоминаем, что неправомерный доступ к компьютерной информации является уголовным правонарушением», – отметили представители РЖД.

Громкий взлом через Wi-Fi «Сапсана»

В ноябре 2019 г. РЖД столкнулась с не менее серьезным случаем взлома. Пользователь Habr @keklick1337 из Москвы сумел проникнуть во внутреннюю сеть компании через Wi-Fi поезда «Сапсан», о чем написал 15 ноября 2019 г.

Сделал он это прямо со своего мобильного устройства, находясь в салоне поезда. «Все настроено ужасно, одинаковые пароли везде – признак хорошего админа, и хранение данных в текстовых документах тоже гуд. … Все, кто подключен к их Wi-Fi подвержены снифу трафика, ибо все идет через их прокси, можно легко собирать HTTP-трафик, но если чуть постараться, то и HTTPS (проверено). К данным пассажиров рейса получить доступ не составляет труда, и занимает это от силы 20 минут», – написал @keklick1337.

«Сапсан» оказался не только быстрым, но и «дырявым» поездом

Он добавил также, что несколько лет назад уже обращался в РЖД с сообщением об уязвимости в ее сети. «Они побрили меня с выплатой и просто исправили ее, так что отношение у меня к ним не ахти», – подытожил @keklick1337.

В конце ноября 2019 г., по информации РИА «Новости», специалисты РЖД провели проверку сети и не обнаружили в ней уязвимостей, так или иначе влияющих на утечку критических данных. Об этом сообщил лично директор РЖД по информационным технологиям Евгений Чаркин, занявший эту должность в декабре 2015 г.

«Почему удалось взломать? Наверное, потому что злоумышленник. Наверное, из-за “фана”. Юный натуралист», – добавил тогда Чаркин. Он сообщил, что после этого случая будет проведена некая дополнительная работа.

Это какой-то позор!

Комментарии

Точно...

День прошел, а на китайцев ещё и не дрочили сегодня. Непорядок.

-------------------

В отличие от России, где можно купить билет на сайте РЖД, лёжа на уютном диванчике, распечатать его тут же и с распечаткой сесть в поезд, в Китае прямой онлайн-продажи билетов не существует.

Можно покупать билеты в кассах лично или онлайн через агентство, но в последнем случае придётся заплатить немалую комиссию, да и от необходимости стоять в очереди в кассу это вас не избавит: перед поездом нужно поменять оплаченный заказ агентства на билет.

...

Помимо 118 сидячих мест в кассах можно официально купить билет на стоячее место, если не ошибаемся, в вагоне их около 40. Все эти несчастные часами стоят в тамбурах, у туалетов и, что очень бесит, нависают над сидениями, стоя в проходах. Они превращают и без того малокомфортную поездку в совсем уж дискомфортную, сидячий вагон становится электричкой, а личное пространство пропадает вовсе.

...

Тяжела судьба стоячих пассажиров. Согласитесь, есть в жизни вещи поприятней, чем простоять 8 или 20 часов у вонючего туалета или в холодном тамбуре

https://yandex.ru/turbo/pashalena.livejournal.com/s/107541.html

Очередной идиёт?

Ааа, это опять далёкий...

Ну давай, расскажи нам примеры. .

Как китайцы на китайском РЖД защищают свои видеокамеры от хакеров))

Вопрос был в качестве управленческих решений, а далёкий в своём репертуаре.

И почему у дятлов голова не болит... ни разу в Китае дятел не был, что видно, но поговорить всегда готов.

Ну давай хоть про китайские управленческие решения поведай, в сфере китайского чебурнета..

--------------

Где миллиард китайцев ничего взломать не могут.

После таких решений...ваша майданутая шобла - первая же вопеть начнет про цифровой концлагерь.

И Мише Горбачеву спасибо скажи, что принял управленческое решение - открыть китайскую границу для вас лапотных..

А то бы до сих пор небось, дрочили на японские видеомагнитофоны

Ох, и дебииил...

Не спорь. Он очень любит евjопейцев уничтоживших 27 миллионов нашего народа и очень не любит неевjопейцев не делавших этого. У него с мозгами не очень. Ик.... А тогда он - дебил. Хм. Логика!😁

Разберутся как следует и накажут кого попало.

Накажут невиновных, наградят непричастных))

Расходимся.

Будем верить. Но, как сказал Карцев - а сколько ещё живут!

Я не удивлюсь, что взлом произошел не без помощи "изнутри".

Потому что описаный трындец: "100500 микротиков торчат в интернет голым задом" за пару часов не устраняется.

почему?

Дырявых сетей немерено и не надо искать тайную ложу. Когда я дожил до пенсии, то сломя голову убежал из этого бардака. Пришло время и как-то одновременно попёрлось такое дерьмо из новоиспчённого руководства, такая фанаберия и совершенная неадекватность и непрофессионализм, что я просто кулаки держал, чтобы при мне какого-либо крупного косяка не случилось, а после - гребите, как хотите, мне уже по колено.

Ох, как часто слыхал я подобные слова! :) Повезло вам, что успели соскочить

Да уже много лет на пенсии и, когда встречаю бывших сотрудников, то, кроме тяжелого мата в адрес работы, ничего не слышу.

В телекомах то же самое, один-в-один. У ОПСОСов - то же. И это притом, что качество связи у нас - на голову выше, чем у буржуёв

С использованной, судя по этой статье, в РЖД технологией такое - вообще закономерность. Перевели всё на IP-камеры, всё красиво на презентациях. А в реале вдруг вылазит косяк на косяке, на ровном месте просто. И чтобы докопаться до причины вообще нужна бригада разрабов и электронщиков до кучи. Но на это нет ни времени, ни бюджета. Поэтому делаем побыстрее и попроще, поднимаем для себя vpn и всякие доступы, чтобы можно было из своего офиса по-быстрому камеру там передёрнуть или перепрошить, или ещё что по мелочи сотворить.

Вот только действительность бессердечная сволочь. Постоянно подсовывает откуда-то вот таких любопытных падонков с шаловливыми ручонками, что людям всё благолепие портят. Отсюда и реакция такая, и попаболь жестокая.

Этого директора ИБ надо в шею гнать. И за некомпетентность и за тупую реакцию в попытках прикрыть сидалище.

Хорошо, что не до стрелок.

Стоимость сертифицированного девайса, который криптографически надежно защищает камеру (подписывает и шифрует видеопоток и исполняет только подписанные команды) - порядка 60 долларов. Подобные решения давно есть (если кто не знает - обращайтесь, подскажу ), но не всё и не везде можно сделать сразу. Сколько подобных камер уже стоит - этому "крутому хакеру", я думаю, подсчитать не под силу - достучаться до них можно только по TLS.

), но не всё и не везде можно сделать сразу. Сколько подобных камер уже стоит - этому "крутому хакеру", я думаю, подсчитать не под силу - достучаться до них можно только по TLS.

Интересно на сколько попал Микротест, который проектировал систему защиты.

http://security-microtest.ru/proekty/1875/

Это может быть совсем другая система. Подрядчик, кстати, обычно не попадает вообще. Кидают только левых, случайно влезших в конкурс. Заказчик принял, теперь это его головняк.

Это именно та система, учитывая то что пострадали электронные табло. И даже если интегратору не предъявят, репутационные потери будут весьма существенные. Плюс весь крупняк начнет ревизию уже выполненных проектов и тех, что в процессе и планах.

Системный интегратор Микротест, кстати, насколько я знаю, развалился. Остался только учебный центр Микротест. Но это другая компания. И занимается только обучением.

Да, все правильно я сказал.

В 2015 г., по мнению редакции CRN/RE, самым крупным банкротом на ИТ-рынке стала компания «Микротест». 30 апреля 2015 г. Арбитражный суд г. Москвы признал ООО «Микротест» банкротом (дело № А40-57347/15), удовлетворив тем самым заявление ЗАО РНТ от 27.03.2015 г.

Не понял, как он может дистанционно погубить эти видеокамеры? Пошлёт вирус с лазерным мечом? Или что?

Проще всего, убить прошивку. Камера станет кирпичом. Как минимум придется снимать, брать в руки, перепрошивать.

Запорет прошивку. А если бэкапа нет и другой идентичной нет, то восстановить проблематично.

Полагаю, что прошивки там не самопальные от гениев РЖД, а самые что ни на есть заводские. Скачал с сайта официального и залил в камеру.

И где на официальном сайте прошивка, например, на EZ-IP IPC-B1B20?

Этот же вопрос нужно задать какеру Пете в контесте из чего он собрался выпекать самосборную прошивку с выпиленным/залоченным сетевым стеком

Зачем выпекать? Нолики записал и на перезагрузку отправил. Лишь бы доступ на запись был. Ему же убить надо, а не творчески доработать.

не всё так просто, если падает внешний отладочный интерфейс, камера вываливается из общего поля.

а почему - толи камера, толи кабель со всей инфраструктурой от нее до регистратора, толи питание, толи ещё миллион причин.

и пока до неё не дойдут ножками, с такой же но рабочей, и не поменяют, а её отдадут на тест - ничего хорошего не будет.

а если при этом слетело управление питанием и она, камера, тупо сгорела, ведь там есть система микроклимата, подогрев, кхе-кхе...

после удовлетворения любопытства и определения, что таки да, камере каюк, при массовом мОре - проще купить всю партию новых, а эти утилизировать, чем поштучно реанимировать - стоимость реанимации вылезет больше стоимости камер многократно.

Ну брехня же. Ну залил он туда прошивку с заблоченной сетью, но приедет рембригада в течение суток максимум и перепрошьёт камеру/камеры прямо на месте. Сейчас вон народ оптику тащит по домам - и ничего, таскают с собой сварочные аппараты для оптики, это уже не какая-то запредельщина. Что уж говорить про прошивку камер. Тем более, что как правило РЖД сами нифига не делают, у них практически везде аутсорсеры (скажем так, кроме самых ответственных направлений), так что и спрос будет с них.

Про камеры не скажу, не уверен, но куча роутеров, машроуиизаторов, не перепрошиаваема без выпайки микросхем. А на те ещё надо найти даташииы и т.д. далеко не минутные дела, и на месте их вряд ли.

Ну если они не перепрошиваемы без выпайки микрух, то каким образом абстрактный кул-какер Петя сможет перепрошить их через эти ваши онторнеты?

Снести загрузчик, как пример.

Есть ещё возможности физически убить микрухи (микроконтроллеры) но не все.

просто поставить пароль на вход.

на

роутерахмашрутизаторах DLINK - его не снести никакими перемычками. разлочка в сервисе от 100 баксов ввроде.прошить левую прошивку - она тупо не рабоатет.

не перепрашиваемы когда кирпич. в штатном состоянии они все шьются по сетке.

а когда кирпич. варианты есть без выпайки, но не у всего оборудования.

было дело один говнюк закрыл паролем Длинк роутер - восстановление только в сервисе - перепайкой.

вообще в сетке имея доступ к тому же роутеру-маршутизатору, но не имея к остальной сети (паролей к серверам) миллион вариантов положить её.

поднять на них, на каждом DHCP, штуках на 30 - и капец сетке.

Страсти вы какие-то вещаете! Так может, в них прошивка на ПЗУ? Тогда как можно ее «испортить» программным методом?

в пзу в пзу. отличие пзу от озу - оно не теряет данные в момент отключения питания. читай флешка грубо.

шьется всё. абсолютно. из современного оборудования. исключений нет. где есть минимальная операционка-веб морда - везде есть прошивка.

Сегодня какой-то вечер очешуительных историй! Поздравляю, вы только что открыли новую страницу в электронике, перепрошив однократно записываемое устройство (ПЗУ в просторечии).

Пешыте исчё, весело четать васъ

извините, но видимо вам сюда ru.wikipedia.org/wiki/Постоянное_запоминающее_устройство

по способу программирования микросхем (то есть, по способу записи «прошивки» в микросхему):

во всем совремнном оборудовании последний вариант. и это именно ПЗУ.

Ага, педивикия - это, конечно о-го-го авторитет!

Да и насчёт "во всем современном оборудовании" - это шедевр просто какойто. Такой же как и перепрограммирование через интернеты какером Васей неперерепрограммируемой без выпайки микрухи :)

Я в вас не ошибся, жгите дальше и больше!

Вы не абсолютно понимаете основы... хорошо. педивикия не авторитет, там написано понятным языком.

Перепрограммирование через интернет - это именно то что обсуждаем. оно абсолютно такое же как через локальную сеть - все шьётся через веб-морду - терминал.

Вася хакер залезает в марштуризатор, камеру. принудительно прошивает нерабочую прошивку (или как вариант ставит пароль)

после этого владелец - РЖД не может зайти на устройство удаленно. и не может перепрошить. у него нет доступа (пароль), или устройство не запускается (нерабочая прошивка)

хард ресет пароля (далеко не везде есть) - придется делать руками на каждом устройстве.

если кривая прошивка - вариантов два - первый прошивка через com порт (далеко не везде есть). или выпайка микросхемы и прошивка её на программаторе.

именно это - удаленную прошивку (ставил патч, но оно там же) машрутизаторов Mikrotik сделал вот этот добрый человек

не стоит обижаться на людей которые объясняют Вам что-то, в тех вещах где Вы не обладаете достаточными знаниями.

эппзу это не пзу, есть ROM, а есть ТБМва хуча PROM... и они и стоят везде, для удешевления производства и управления.

когда некое множество сенсоров, плат управления, сервосистем образуют широкую линейку ОЕМ производителя, от которой пляшут множество "БЕЛЫХ" производителей и их различие в программной области, причём зачастую в конфигурации, определяющей конкретное изделие.

и возможности и незадекларированные в том числе составляют большую область в отличии от официального функционала.

Главное, чтобы у рембригады нужная прошивка была. То есть или производитель жив и поддерживает данную модель или рембригада заранее сделала резервную копию или есть другая идентичная не сломанная камера.

Приедет рембригада и за сутки перешьет 10 000 камер с отключеной сетью? Я правильно услышал?

Ну, коль вы читая глазами услышали что-то сомнительное, то вам наверное надо завязывать с веществами. Или лучше высыпаться. Или хотя бы попытаться всё-таки понять написанные и прочитанные вами пост и комменты не ушами, а головой.

У тебя рот говорит, сделай уже с этим что-нибудь.

Страницы