ВКС: США намеренно искажают данные GPS в зоне конфликтов

Американцы намеренно искажают данные навигационной системы GPS в зоне конфликтов, сообщил в эфире «Русской службе новостей» начальник штаба 15 армии Воздушно-космических сил (особого назначения) генерал-майор Анатолий Нестечук.

«Как показал анализ последних вооруженных конфликтов, противник активно использует возможность введения преднамеренных поправок в навигационные характеристики своих систем для дезинформации. И мы не можем считаться с той информацией, которая получается с приемников GPS», - сказал он, передает ТАСС.

«Действительно они это используют», - подтвердил генерал.

Отечественная система ГЛОНАСС работает в полном объеме - полное покрытие всего земного шара. Мы очень активно развиваемся», - сказал Нестечук, передает РИА «Новости».

Он отметил, что имеются также резервные аппараты, которые позволяют исполнять работы в нештатных ситуациях. Штатное использование подразумевает использование активных 24 аппаратов.

«Сегодня точность покрытия составляет около 3-5 метров, что сравнимо с показателями GPS», - отметил он.

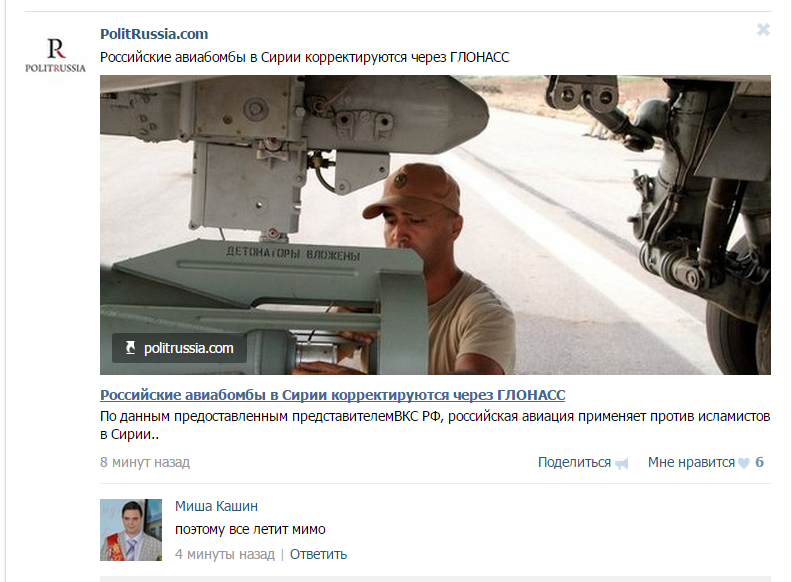

В ВКС ранее сообщали, что российская боевая авиация использует в Сирии против террористов «Исламского государства» (ИГ) новейшую высокоточную авиационную бомбу, корректируемую с помощью ГЛОНАСС.

И поэтому они всеми способами пытаются подорвать доверии к нашей системе ГЛОНАСС...

А сколько копий было сломано и сколько помоев вылито при строительстве системы...

ВКС: В Сирии используются корректируемые с помощью ГЛОНАСС бомбы

Российская боевая авиация использует в Сирии против террористов «Исламского государства» (ИГ) новейшую высокоточную авиационную бомбу, корректируемую с помощью ГЛОНАСС, сообщил в субботу представитель ВКС.

«При отработке по инфраструктуре боевиков российская авиация использует новейшее высокоточное вооружение, в частности, корректируемую авиационную бомбу. Такая бомба осуществляет свою корректировку уже после отделения от крыла по спутнику ГЛОНАСС. Также она получает координаты из самолета. Таким образом, точность ее попадания составляет плюс-минус два метра независимо от погодных условий и времени года. Это позволяет точно уничтожать объекты боевиков и исключать потери среди мирного населения», - сказал представитель ВКС, передает РИА «Новости».

Авиабомба КАБ-250 сбрасывается с бомбардировщика Су-34 с высоты пяти километров, добавил он.

КАБ-250 — новое высокоточное авиационное средство поражения, впервые показанное лишь на авиасалоне МАКС-2011 в Жуковском. Разрабатывалась как минимум с середины 2000-х годов. Разработчик ГНПП «Регион» (в структуре корпорации «Тактическое ракетное вооружение»).

Бомба разрабатывалась целенаправленно для вооружения истребителя пятого поколения (Т-50, ПАК ФА), причем для применения из внутрифюзеляжного отсека вооружения. Этим объясняется характерная вытянутая форма боеприпаса. По заявлениям производителей, предусмотрено и применение с других самолетов - с внешней подвески, пишет «Защищать Россию».

Масса бомбы 250 кг, длина 3,2 метра, диаметр 285 мм, размах крыльев 55 см. Боевая часть бомбы осколочно-фугасная, масса 127 кг.

Ранее представитель Минобороны сообщил, что вероятное круговое отклонение от цели у также применяемых в Сирии корректируемых авиабомб КАБ-500 не превышает пяти метров.

Су-34 с бомбой КАБ-500 можно увидеть, в частности, на этом видео из сирийской Латакии. При этом на Су-24 видны осколочно-фугасные авиабомбы – ОФАБ-250.

В Минобороны ранее заявляли, что жертвы среди мирного населения в Сирии в результате работы российской авиации исключены благодаря высокоточному оружию и точным данным разведки.

Комментарии

А еще сегодня День Космических войск ВС РФ

Американцы намеренно искажают данные навигационной системы GPS в зоне конфликтов, сообщил в эфире «Русской службе новостей» начальник штаба 15 армии Воздушно-космических сил (особого назначения) генерал-майор Анатолий Нестечук.

И именно этим объясняются неоднократные публикации о том, что самолёты НАТО в очередной раз сбросили продукты и вооружение не "умеренной оппозиции" а прямо к воякам из ИГИЛ. Хотя это и одно и то же, но инфошум разный...

И да, ещё три года назад я выкладывал заметку Кому колет глаз наш ГЛОНАСС?

Система начала работать, и тут же появились страдальцы, которым она начала мешать...

меня, помню, долго пытались убедить, что "еще Клинтон отменил разделение на гражданский и военный сигналы жпс" ))

кстати, все пропустили одну очень нетривиальную вещь - ЧТО ИМЕННО сказал генерал-майор. А он сказал: "...ПРОТИВНИК активно использует возможность введения преднамеренных поправок в навигационные характеристики своих систем для дезинформации."

Взгляд ссылается на ТАСС, но там я такого не нашел. На РТ это присутствует , но тоже со ссылкой на ТАСС

Кто такой Миша Кашин и откуда он знает, что всё летит мимо?

Михаель Какин, наверно, пгавозащитник или известный блохерТМ

тот, который пострадал не так давно из-за внутренних разборок, поэтому он злобой сейчас кипит к РФ

Что-то он плохо пострадал. Явно просит добавить.

типичный креакл, профиль в контике ищется быстро

http://vk.com/id93237600

Отличается сформировавшимся мировоззрением и зрелостью личности

картинки вставлять не стал с ним. дабы не загромождать страницу

Вопрос: "Зачем пиарите либероидного пустобрёха?" "Меня терзают смутные сомнения".

Вы верно прочли мой вопрос.

Полистывая профиль, не покидало ощущение, что это аккаунт школьника.

Вы, наверно, хотели написать птушника?

Не оскорбляй рабочих, паскуда

В советские времена в птушники попадали лентяи и неучи. Нормальные рабочие заканчивали среднюю школу. С мосхом тяжко? Бан, дебилка.

3 года в путяге и средняя школа закончена, плюс специальность для "нормального" рабочего. если охота расти дальше, с этой корочкой в техникум или институт.

Угу. закончена. Ни специальности, ни среднего. Ещё раз повторяю, в 80-е заканчивали среднюю, армия и шли на производство. Там и росли. В ПТУ попадали те, от кого школы отказывались. Редкие нормальные ПТУ были при крупных заводах.

да хоть стопитсот раз повтори. я в 90-ом в путягу после 9-го класса пошел, хотя меня и звали в 10-11 классы. никто от меня в школе не отказывался. 3 года в ПТУ и среднее образование плюс рабочая специальность. с этим средним я потом в институт на бюджет поступал.

Так и хорошо! Своим же шестеркам игиловским карты путают.

Штаты не только нам искривляют ЖПС. В Афгане госпиталь разбомбили. А там "врачи без

краевграниц", вонь унять не удастся."Армия - не просто доброе слово, а очень быстрое дело. Так мы выигрывали все войны.

Пока противник рисует карту наступления, мы меняем ландшафты, причем вручную.

Когда приходит время атаки, противник теряется на незнакомой местности, и приходит в полную небоеготовность.

В этом смысл, в этом наша стратегия."

(с) ДМБ

Удастся и очень быстро. Кто девушку ужинает, тот её и танцует.

Интересно, как работает механизм поправок в координатах? Могут ли поправки вноситься или не вноситься, в зависимости от госпринадлежности запрашивающего или вообще произвольно, наподобие, аппарату с ID XXX-XXX в зоне YYY давать точные координаты, остальным в этой зоне выдавать искаженные? Или, допустим, задавать временной диапазон - с 11:00 по Гринвичу в течение 10 минут выдавать в зоне YYY правильные координаты, затем снова вносить поправки. Или еще как-то...

НЯП используются вообще разные каналы для выдачи данных - отдельно для гражданских и иноземных, и отдельно для своих военных. Отличие в GPS приемнике. Для своих военных точность на порядок выше (десятки см). Для чужих и гражданских мало того что точность на порядок ниже (метры) так и в случае необходимости туда вносятся любые искажения о которых и идет речь (многие сотни метров).

Сразу говорю, - не знаю как они защищаются от кражи своих военных GPS приемников и их использования противником.

Ни в коем случае!!! Аппараты глобальной навигации не работают в режиме запрос-ответ, они просто транслируют широковещательный сигнал, который принимают ВСЕ! Другое дело, что фактически транслируются два сигнала: гражданский и военный, последний с большей точностью. Информация в этих сигналах может отличаться, то т.к. противник может расшифровать военный сигнал или воспользоваться украденным военным оборудованием, то мало смысла искажать только гражданский сигнал, не искажая военный. Также искажения вносятся не на весь земной шар, а только в каком-то регионе (временно меняется сигнал одного-двух спутников).

Чувствую, придется почитать о принципах работы систем глобальной навигации. Только когда руки дотянутся "до книжки", не знаю... )))

При наличии доступа в интернет (а он у Вас есть, я знаю!) достаточно 10-15 минут и одного поискового запроса в Яндексе/Гугле.

GPS: глушилки, спуфинг и уязвимости

Династия GPS-спуферов за работой

Я писал, как угоняли дронов, «взламывая» их GPS, и наткнулся на замечательного персонажа — Тодда Хампфриса — который не только воспроизвел «угон беспилотника», но и побудил студентов «угнать» яхту.

GPS Spoofing

Spoofing атака на GPS — атака, которая пытается обмануть GPS-приемник, широковещательно передавая немного более мощный сигнал, чем полученный от спутников GPS, такой, чтобы быть похожим на ряд нормальных сигналов GPS. Эти имитировавшие сигналы, изменены таким способом, чтобы заставить получателя неверно определять свое местоположение, считая его таким, какое отправит атакующий. Поскольку системы GPS работают измеряя время, которое требуется для сигнала, чтобы дойти от спутника до получателя, успешный спуфинг требует, чтобы атакующий точно знал, где его цель — так, чтобы имитирующий сигнал мог быть структурирован с надлежащими задержками сигнала.

Атака спуфинга GPS начинается, широковещательно передавая немного более мощный сигнал, который указывает корректную позицию, и затем медленно отклоняется далеко к позиции, заданной атакующим, потому что перемещение слишком быстро повлечет за собой потерю сигнальной блокировки, и в этой точке spoofer станет работать только как передатчик помех. Одна из версий захвата американского беспилотника Lockheed RQ 170 в северо-восточном Иране в декабре 2011, это результат такой атаки.

Spoofing GPS был предсказан и обсужден в сообществе GPS ранее, но никакой известный пример такой вредоносной атаки спуфинга ещё не был подтвержден.

Под катом несколько полезных видео со сценариями атак на GPS, анализ криптографических решений, используемых в навигации, обнаружители глушилок, спуферов, ну и обзор нескольких портативных GPS-глушилок, которые я поразбирал в Хакспейсе.

Выступление на TED главного GPS-угонщика, короля спуфинга.

Кто управляет дроном: вы или хакер?

Студенты охотятся не на бабушек-процентщиц а на многомиллионные яхты

29 июля 2013 студентам из университета Остина, Техас, удалось отклонить от курса 213-футовую яхту(стоимостью $80 млн) с помощью метода GPS-спуффинга.

Основным компонентом спуфера стал имитатор GPS-сигналов. Эти устройства выпускаются серийно и предназначаются для тестирования навигационных систем. В большинстве стран они продаются свободно и стоят от тысячи долларов.

Сам по себе такой имитатор GPS сигналов — маломощный и действует в радиусе десятка метров. Поэтому вторым компонентом спуфера стали усилители, повышающие мощность ложного сигнала GPS в десятки раз.

Во время эксперимента всё оборудование атакующей стороны находилось на борту яхты, совершавшей плавание в Средиземном море у берегов Италии. Образно говоря, она была погружена в облако ложных сигналов GPS, мощность которых была больше настоящих.

На первом этапе Тодд запустил процесс дублирования настоящих сигналов со спутников, добиваясь их полного соответствия по учитываемым характеристикам. Добившись слияния обоих сигналов, он немного повысил мощность тех, которые отправляет спуфер. Навигационная система стала считать их основными и отфильтровывала настоящие данные со спутников как помехи. Получив контроль, Тодд стал постепенно искажать вычисляемые сведения о местоположении, уводя яхту севернее заданного курса.

Капитан яхты убедился в действенности методики, когда отклонение превысило три градуса. После чего Тодд сыграл завершающий аккорд. Изменив данные для определения высоты над уровнем моря, руководитель группы смог заставить навигационный компьютер яхты «считать», что судно находится под водой.

Бывший наставник Тодда, профессор Корнеллского университета Марк Псиаки (Mark Psiaki), предложил схему защиты от GPS-спуфинга. Сейчас вместе с аспирантами он уже реализовал описанную идею. Его группа создала модифицированный GPS-приёмник с антенной, меняющей своё положение с определённой частотой. Поскольку спутники находятся на значительном удалении друг от друга, а ложные сигналы приходят из одного близкого места, фаза несущего колебания в для такого приёмника будет меняться по-разному, что и позволит распознать обман.

Как сделать портативный GPS-спуфер самому (цена около $2 тыс)

Assessing the Spoofing Threat: Development of a Portable GPS Civilian Spoofer

В этой же публикации автор предлагает 2 варианта защиты от спуфинга: Data Bit Latency Defense и Vestigial Signal Defense

Еще полезные видео

Тодд Хампфри разработал бюджетный вариант комбинированного с видеокамерой GPS сантиметровой точности

[источник]

Самое свеженькое видео июня 2015 года, где Тодд рассуждает о будущем GPS (есть кадры из его лаборатории)

Spoofing, Detection, and Navigation Vulnerability (18 сентября, 2014)

В этой передаче Тодд рассматривает несколько сценариев безопасности GNSS

Security For and From GPS

Detect and Locate GPS Jamming: Provide Actionable Intelligence

Портативные GPS-глушилки

Увы, настоящий трекер/маячок я не успел найти, поэтому тестил на смартфоне. Каждый из этих приборов «валил» спутники на расстоянии более 15 метров в помещении.

Статьи на Хабре про безопасность GPS

Из публикации на Хабре (2011 год):

ФБР по решению суда отключило 3000 GPS-жучков, теперь не может их найти

Устройство GPS-жучка

Где моя повозка, сударь? Безопасность GPS-трекинга

Тесты помех в лаборатории GATE

Немцы заморочились и масштабно подошли к проблеме GPS-глушилок.

В результате использования автомобильных подавителей происходит полное разрушение GNSS-сигналов не только в том автомобиле, где он находится, но и в близко расположенных. Это создает реальную угрозу будущему интеллектуальных транспортных систем.

На рисунке показана тестовая лаборатория, где видны передатчики, мониторинговые станции и центральный пункт GATE. Тестирование помех GNSS-подавителей проводилось в зоне, близкой к этому центральному пункту.

Для противостояния такой угрозе Университет Федеральных Вооруженных Сил, расположенный в Мюнхене, Германия, приобрел несколько автомобильных подавителей для проведения лабораторных анализов и тестов в лаборатории GATE (Galileo Test Range), в которой симулируются реальные условия. Измерения проводились с помощью экспериментального программного приемника, разработанного в Институте Космических Технологий и Приложений. Приемник позволяет вести запись отсчетов промежуточных частот и анализировать влияние помех на приемник.

Цель исследования — понять как работает глушилка, чтобы разработать контрмеры. Они накопали кучу данных и сделали серьезную аналитику.

Вывод был такой:

Analysis, Detection and Mitigation of InCar GNSS Jammer in interference in intelligent transport systems (PDF)

Car Jammers: Interference Analysis (перевод на русский).

Так что, если вам нужно

угнать автомобильили предотвратить использование GPS на управляемой ракете, избавиться от геометок на фотографиях, то GPS глушилки — самое то.Взлом дронов

Очень странно, что на хакерских конференциях было полтора выступления по взлому дронов.

Я тут подсуетился и сделал подборку всех доступных случаев взломов. Как военных, так и гражданских.

Некоторые факты:

10 реальных и 2 придуманных случаев хакинга дронов. (Буду благодарен за дополнения)

2009

Место: Ирак, Афганистан

Модель: Predator unmanned aircraft (US$4.03 million, 2010)

Взломщик: «иракские хакеры»

Уязвимость: канал передачи данных с БПЛА в наземный центр управления

Wall Street Journal

Впервые американские военные в Ираке столкнулись с видеоперехватом в 2008 году, когда был взят в плен повстанец, на ноутбуке которого хранились изображения, полученные с американских беспилотников. Летом 2009 года также были обнаружены компьютеры с несколькими часами видеозаписей с БПЛА.

Как отмечает газета, со ссылкой на данные старших военных чинов и представителей разведки, повстанцы использовали для видеоперехвата незащищенные каналы связи с БПЛА. При этом они использовали программное обеспечение, такое как, например, SkyGrabber, которое можно купить через интернет всего за 25,95 доллара.

Новость на Ленте.

2011

Место: Иран

Модель: RQ-170 Sentinel

Взломщик: Персидские специалисты

Уязвимость: GPS-спуфинг

RQ-170 Sentinel

Кто ж его посадит? Он же памятник

Иран представил средствам массовой информации пресс-релиз, в котором говорилось об успешном перехвате американского беспилотного летательного аппарата типа RQ-170 Sentinel. Среди прочих версий о перехвате аппарата фигурировала и та, что касалась использования специальной электроники, заглушивший сигнал спутников системы GPS и подменившей его своим. В результате этих действий беспилотник в автоматическом режиме, ориентируясь по глобальной системе навигации, начал возвращение домой. Поскольку истинный сигнал спутников был заглушен ложным, то RQ-170 сел на иранский аэродром, приняв его за свой «родной». Однако это только версия, хотя и достаточно правдоподобная. Первые сообщения о таком способе перехвата поступили вскоре после публикации пресс-релиза и делались они со ссылкой на некоего иранского инженера, якобы имеющего самое прямое отношение к операции по перехвату.

Иранцы непрерывно троллят американцев. Сначала они хотели массово продавать игрушечные RQ-170 Sentinel в масштабе 1:80, а в в 2014 запилили полноразмерную копию

Статья на Хабре с обсуждением возможности взлома GPS системы RQ-170

Новость на Ленте.

2012

Место: Москва, PHD

Модель: AR.Drone

Взломщик: Сергей Азовсков aka LAST_G

Уязвимость: уязвимость мобильного приложения

По условиям конкурса, организаторы запустили миниатюрный летательный аппарат, управляемый со смартфона через сеть Wi-Fi. Участникам было предложено с помощью собственных знаний в области программирования подключиться к дрону, лишить организаторов возможности управлять устройством и переключить управление на свой смартфон. По словам Азовскова, процесс лишения организаторов прав управления дроном не вызвал серьезных трудностей.

Место: Техас

Модель: Вертолет для полива

Взломщик: Todd Humphreys

Уязвимость: GPS-спуфинг

В 2012 году американскими учёными из Техасского университета в Остине была доказана практическая возможность взлома и перехвата управления БПЛА путём GPS-спуфинга.

GPS-спуфинг можно провести только для тех аппаратов, которые используют незашифрованный гражданский сигнал GPS.

(+ 1000 долларов ученым)

Spoofing атака на GPS — атака, которая пытается обмануть GPS-приемник, широковещательно передавая немного более мощный сигнал, чем полученный от спутников GPS, такой, чтобы быть похожим на ряд нормальных сигналов GPS. Эти имитировавшие сигналы, изменены таким способом, чтобы заставить получателя неверно определять свое местоположение, считая его таким, какое отправит атакующий. Поскольку системы GPS работают измеряя время, которое требуется для сигнала, чтобы дойти от спутника до получателя, успешный спуфинг требует, чтобы атакующий точно знал, где его цель — так, чтобы имитирующий сигнал мог быть структурирован с надлежащими задержками сигнала. Атака спуфинга GPS начинается, широковещательно передавая немного более мощный сигнал, который указывает корректную позицию, и затем медленно отклоняется далеко к позиции, заданной атакующим, потому что перемещение слишком быстро повлечет за собой потерю сигнальной блокировки, и в этой точке spoofer станет работать только как передатчик помех. Одна из версий захвата американского беспилотника Lockheed RQ 170 в северо-восточном Иране в декабре 2011, это результат такой атаки.

Spoofing GPS был предсказан и обсужден в сообществе GPS ранее, но никакой известный пример такой вредоносной атаки спуфинга ещё не был подтвержден.

Спуфинг университетского вертолета:

2013

Модель: AR.Drone

Взломщик: Сэми Камкар (Samy Kamkar)

Способ: Aircrack-ng, на дрон установлена Raspberry Pi, WiFi передатчик и приемник:

В своей видеозаписи Камкар рассказал, что использовал утилиту Aircrack-ng для взлома беспроводной сети, а квадрокоптеры в сети удавалось обнаружить благодаря особенностям их MAC-адреса. Все квадрокоптеры этого типа имеют однотипные адреса, которые и позволяют отличить их от иных беспроводных устройств.

SkyJack мониторит MAC-адреса Wi-Fi сетей в зоне действия сигнала, а после блокирует их с помощью своего дрона и отключает от iOS или Android устройства, с которого осуществлялось управление. После этого хакер может управлять направлением, скоростью и высотой полёта дрона, а также получать изображение с камер.

Defcon 21 — Phantom Network Surveillance UAV / Drone

Модель: Phantom

Взломщик: Ricky Hill

Способ: Wispy spectrum analyzers и WiFi Pineapple:

2014

Место: США

Дроны: Parrot AR.Drone и DJI Phantom

Взломщики: ведущие youtube канала Hack5

Способ: WiFi Pineapple

Ведущие прикрутили WiFi Pineapple к коптеру DJI Phantom а затем гонялись за AR.Drone и вырубали его.

Объясняет:

Система анти-дрон

Провалившийся проект на Kickstarter

Personal Drone Detection System мог бы защитить вас от шпионажа соседей при помощи дронов.

Оборудование-локатор засекает приближающееся к вам летательное устройство в радиусе 15 м с диапазоном фиксируемых рабочих частот от 1 МГц до 6,8 ГГц. По внешнему виду система больше всего напоминает большой Wi-Fi-роутер (взаимодействуют отдельные устройства Personal Drone Detection System между собой именно при помощи технологии Wi-Fi) и несколько условных «раций», каждая из которых и является тем самым датчиком обнаружения злобных жужжащих аппаратов. Последние обнаруживаются системой в качестве перемещающихся в пространстве источников электромагнитного излучения.

Главный модуль управления способен взаимодействовать с «портативными локаторами» на дальности до 61 м. Вам остаётся лишь расставить по периметру дома два датчика, задействовать командный контроллер и синхронизироваться с модулем управления системы «анти-дрон». О приближении беспилотника вас уведомит соответствующий звуковой сигнал и отправленное уведомление на ваше личное мобильное устройство.

«Автобаза»

Русские «глушилки». По некоторым данным они засветились при перехвате беспилотников.

Помимо окон ПВХ и светильников, «Квант» выпускает станции мощных шумовых помех, наземные станции активных помех и наземные комплексы исполнительной радиотехнической разведки «АВТОБАЗА».

Скоро появятся подобные гаджеты, а пока тренируемся в симуляторе.

Эта штука взламывает одинаково легко квадрокоптеры, беспилотники и реальные вертолеты.

Ах да, она еще умеет взламывать электронику (пушки, мины и тд) сквозь стены. Мечтать не вредно.

P.S.

Обратился с вопросом про взломы к своим знакомым из CopterTime.ru, они практически вперед всех таскают новинки квадриков в Москву, и у них своя мастерская, очень похожая на хакспейс для дронов.

Они рассказали про то, как можно «хакнуть» контроллер Naza. А именно как разогнать более старый Naza Light ($170) до более нового Naza V2 ($300):

Дело в том, что dji заблокировали bootloader у Naza-m lite bootloader и просто так не закачать обновление. Тут умельцы прикинули, что к чему, и запустили проект naza-upgrade.com, где можно скачать софтину, позволяющую проапгрейдить контроллер за пару кликов.

Апгрейд включает оптимизированные алгоритмы для GPS позиционирования и удержания высоты, возможность подключать переферию по Bluetooth, поддержку Octocopter и пр.

Видеомануал по апгрейду:

Флагман гражданских дронов DJI Inspire 1

Стоит такой дрон в США 3 000$, летает он 18 минут, но при этом он может улететь на 13 км (6.5 км в одну сторону), это мировой рекорд с усилителем сигнала для пульта. На обычном передатчике управление держится 2 км. То есть вполне возможно угнать такой коптер, летит он со скоростью 22м/с, так что владелец, даже если у него заготовлена бита для таких случаев, вряд ли его догонит.

(Почитать все технические характеристики DJI Inspire 1).

Представляю, как в будущем ездит минивэн (не «Автобаза», конечно), нашпигованный оборудованием (ананасами, убертусами, хакэрэфками, джаммерами и пр), и ворует не мопеды, а дроны.

Видео с мировым рекордом дальности полета 13.357 метров:

P.P.S

Цели для взлома (по клику — большая картинка):

И где это я писал про "режим запрос-ответ"!?

Специально же написал предельно ясно:

Хомо, ты ветку комментариев внимательно посмотри, увидишь, кому я отвечал.

Правильно спрашивают! Пора уже переобуваться... ))

культ личности а не религия

Не надо путать уважение и культ личности.

Вспоминаем, как тяжело шёл глонасс. И у нас с запуском, и с терками с gps, когда наши отключали в сибири маяки.

Кто то ещё сомневается, что операция в Сирии задумана давным давно, а Украина - палка в наше колесо.

Гордость берёт за страну, когда через 25 лет засилия ангинизмами, опять в далёких краях появляются надписи на русском языке (фото)

Точность бомбометания в любое время суток и вне зоны действия ПВО нашим самолетам обеспечивает новая навигационно-прицельная система "Гефест". С ней точность попадания даже обыными бомбами аналогична более дорогим высокоточным бомбам

Только поправки на ветер трудно учесть. А так да, хорошая штука.

Интересно, словцо то какое проскочило - "противник активно использует возможность введения преднамеренных поправок в навигационные характеристики своих систем для дезинформации."

И деже без приставки вероятный.

И не думаю что речь шла о ИГИЛ.

...из чего становится понятно, с кем же на самом деле воюет группировка ВКС РФ в Сирии. Совершенно другой смысл приобретает известная надпись на взлётной полосе на базе в Сирии ))

Авиация РФ использует в Сирии высокоточную управляемую ракету Х-29Л. http://lifenews.ru/news/163049

Пояснте, как технически можно искажать данные, передаваемые спутниками GPS, в какой-либо небольшой зоне?

Если, например, передавать искажённую информацию с 4 спутников, наиболее близко в данный момент времени находящихся над Сирией, то зона искажения данных будет размером не с Сирию, а, скажем, с Австралию, то есть и соседние страны пострадают, не?

Или на спутниках GPS несколько относительно узконаправленных передатчиков?

Ну либо "закладками" в гражданских приёмниках GPS.

Для военных пользователей дополнительно доступны сигналы в диапазонах L1/L2, модулированные помехоустойчивым криптоустойчивым P(Y)-кодом (модуляция BPSK (10)). Начиная с аппаратов IIR-M введён в эксплуатацию новый М-код (используется модуляция BOC (15,10)). Использование М-кода позволяет обеспечить функционирование системы в рамках концепции Navwar (навигационная война). М-код передается на существующих частотах L1 и L2. Данный сигнал обладает повышенной помехоустойчивостью, и его достаточно для определения точных координат (в случае с P-кодом было необходимо получение и кода C/A). Ещё одной особенностью M-кода станет возможность его передачи для конкретной области диаметром в несколько сотен километров, где мощность сигнала будет выше на 20 децибел. Обычный сигнал М уже доступен в спутниках IIR-M, а узконаправленный будет доступен только при помощи спутников GPS-III.

C запуском спутника блока IIF введена новая частота L5 (1176.45 МГц). Этот сигнал также называют safety of life (охрана жизни человека). Сигнал на частоте L5 мощнее на 3 децибела, чем гражданский сигнал, и имеет полосу пропускания в 10 раз шире. Сигнал смогут использовать в критических ситуациях, связанных с угрозой для жизни человека. Полноценно сигнал будет использоваться после 2014 года.

https://ru.wikipedia.org/wiki/GPS

Спасибо, но из этих сведений тоже не очень понятно, как можно посредством сигнала со спутников GPS ухудшить точность навигации в небольшой области, размером с Грузию или Сирию.

Если передавать искажённые данные в гражданских каналах с нескольких спутников, это, НЯП, повлияет сразу на работу гражданских приёмников в гораздо большей области.

Может быть, со спутников GPS-III можно передавать искажённый узконаправленный М-сигнал поверх основного, но вроде пока запущен спутник только 1 GPS-III.

Не знаю как они это делают, я двигался к точке на гармине а она оказалась на расстоянии 250 с небольшим от реальной, у нас все капитаны пользуются обоими системами навигации.

там выше

Где то читал, что пиндосы с помощью изменения кординат GPS, уронили самолет Качинского под Смоленском.

Ту-154 был оборудован GPS ???

Страницы