TAILS (англ. The Amnesic Incognito Live System) — дистрибутив Linux на основе Debian, созданный для обеспечения приватности и анонимности. Является продолжением развития ОС Incognito. Все исходящие соединения заворачиваются в анонимную сеть Tor, а все неанонимные блокируются. Система предназначена для загрузки с LiveCD или LiveUSB и не оставляет следов на машине, где использовалась. Проект Tor является главным спонсором TAILS. Операционная система рекомендована к использованию «Фондом свободной прессы».

Tails — сверхзащищённая сборка Linux, которой пользуется Эдвард Сноуден. А также использоваласьЭдвардом Сноуденом для разоблачения PRISM (Program for Robotics, Intelligents Sensing and Mechatronics), формально классифицированная как совершенно секретная. PRISM дает право АНБ (Агенство национальной безопасности США) получать самую разнообразную информацию: просматривать электронную почту, прослушивать голосовые и видеочаты, просматривать фотографии, видео, отслеживать пересылаемые файлы, узнавать другие подробности из социальных сетей.

По заявлениям спецслужб, по решению суда на активное сотрудничество вынуждены были пойти многие крупные компании, предоставив спецслужбам доступ к серверам: Microsoft (Hotmail), Google (Google Mail), Yahoo, Facebook, YouTube, Skype, AOL, Apple и Paltalk.

Tails - это полноценная операционная система, которая содержит все необходимые инструменты для безопасной работы в интернете: Tor - запускается автоматически, GPG - для шифрования почты, OTR-чат, парольный менеджер KeePassX и другие программы, многие из которых модифицированы для безопасности. Дистрибутив спроектирован таким образом, что не хранит информации локально (и вообще не обращается к накопителю). Оперативная память стирается перед завершением работы с помощью sdmem, чтобы злоумышленник не мог восстановить её содержимое с недавно выключенного компьютера.

Программное обеспечение по умолчанию

Окружение рабочего стола GNOME.

Работа с сетью:

Tor в изолированном режиме с поддержкой сетевых мостов (включая обфусцированные) и графическим фронтендом Vidalia.

Firefox с модификацией Iceweasel, патчами безопасности, а также расширениями Torbutton, HTTPS Everywhere, NoScript и Adblock Plus.

NetworkManager для лёгкой настройки сети.

Pidgin со встроенным OTR.

Claws Mail со встроенной поддержкой GnuPG.

Liferea — RSS-агрегатор для GNOME.

Gobby для совместного редактирования текста.

Aircrack-ng для вардрайвинга беспроводных сетей Wi-Fi.

I2P для доступа к даркнету.

Шифрование и приватность:

LUKS и GNOME Disks для шифрования запоминающих устройств.

GnuPG для шифрования и цифровой подписи электронной почты.

Схема разделения секрета Шамира.

Виртуальная клавиатура.

MAT — средство для анонимизации метаданных.

PWGen — генератор паролей.

KeePassX — менеджер паролей.

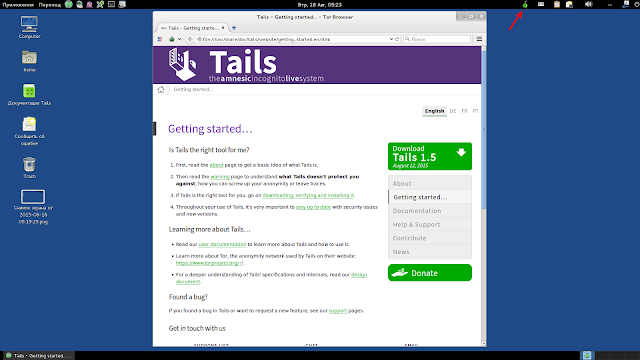

Не так давно (11 августа) состоялся релиз Tails 1.5. Загрузить iso-образ с Tails 1.5 (987,0 МБ) можно с официального сайта по следующей ссылке:

https://tails.boum.org/index.en.html

После загрузки образа и его записи на диск/флешку, вставьте носитель, перезагрузите компьютер и дождитесь загрузки live-образа с Tails 1.5 в оперативную память. У вас должна отобразиться вот такая картинка на экране:

Как видно на снимке, в опциях по загрузке присутствует только live-режим и нет установочного на ж/диск, как упоминалось выше.

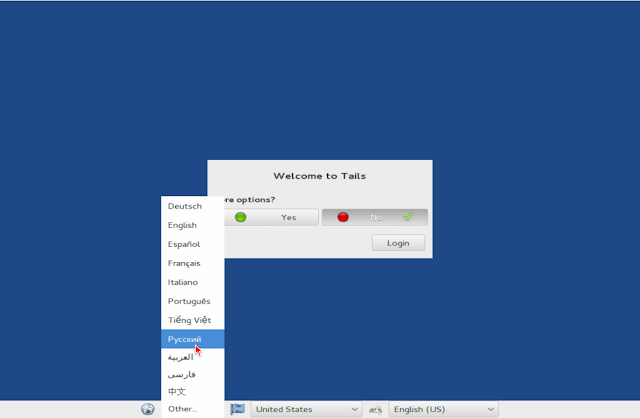

Через несколько секунд откроется опция по использованию дистрибутива и выбор языка, на котором будет отображаться система, а также добавлена раскладка клавиатуры, выбранного языка. Кстати, раскладка клавиатуры по умолчанию переключается сочетанием клавиш Alt+Shift, которое можно изменить в процессе работы на собственное в параметре Раскладка:

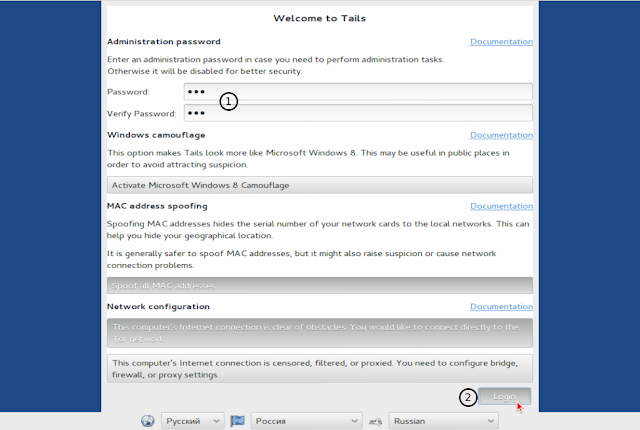

После того как язык интерфейса выбран, в окне приглашения Tails (Welcome to Tails) присутствуют две опции:No и Yes. Опция No (по умолчанию) даёт право пользователю полноценно использовать дистрибутив, но без права делать в нём какие-то изменения: установка дополнительных программ и др. возможности присущие администратору системы. Если вас устраивает данный вариант, нажмите кнопку Login или клавишу Enter.

В случае, если вы выбрали вариант Yes, вам необходимо будет дважды ввести придуманный пароль, т.е. стать администратором системы и также нажать кнопку Login:

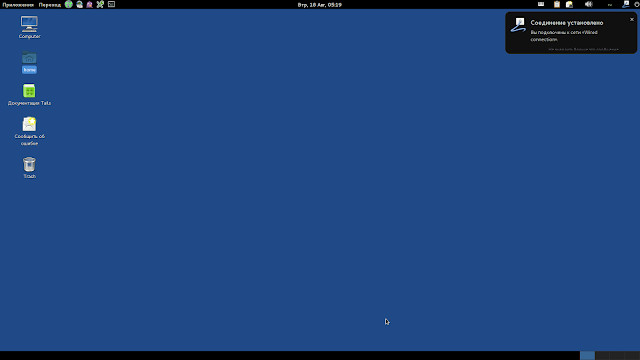

После входа в систему с подключенным модемом к компьютеру напрямую вы должны увидеть всплывающее извещение о том, что Соединение установлено:

Примечание. В случае подключения компьютера по беспроводной сети WiFi, кликните на значке Сеть на панели и подключитесь, выбором вашей сети.

По установлении сетевого соединения, через несколько секунд в трее появится "луковица" с извещением о том, что Tor готов к работе.

После этого вы можете безопасно пользоваться системой и конечно браузером Tor:

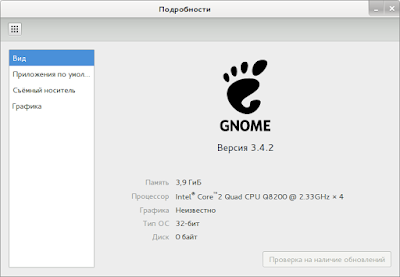

В Параметрах системы - Подробности - Вид, вы можете убедиться, что система на ж/диске занимает 0 байт:

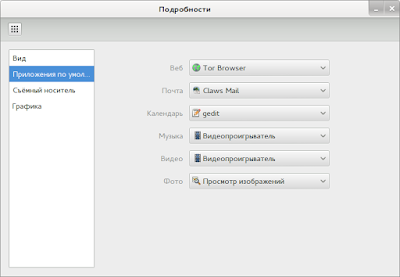

А также посмотреть Приложения по умолчанию:

Безопасной вам работы в сверхзащищённой системе Tails.

Удачи.

Ссылка: http://compizomania.blogspot.com/2015/08/tails-linux-os.html.

Комментарии

Реклама на Афтершоке? Нет пути!

Да, реклама Линукса.

Так как есть ссылка для скачки, коммерческой рекламой ИМХО не является.

Оох, меня всегда интересовало, а кто же спонсирует весь это опен соус, коий юзает Сноуден?

У нас движок сайта - опен-сорс (правда с большим объемом собственных изменений сверху), который работает на опен-сорс операционной системе.

Развивается самим сообществом, пользователи они же разработчики. Деньги возникают там, например, где какая-то компания хочет адаптацию под себя.

Любая секретность в инете так или иначе контролируется спецслужбами. "Сверхзащищённые ОС" и "сверхзащищённые сети" на пике Войны за власть над всем миром?! Даже не смешно.

Лично я сегодня ночью там как раз день буду взламывать Пентагон бххххх

Вы действительно считаете Tor анонимной сетью?

Старый TOR, с которым работал Сноуден еще будучи в США, скорее всего - да.

Анонимность тора - иллюзия

В старом TORе скорее всего нет.

Не "скорее всего", а точно нет. Да, тор немного удорожает идентификацию, но не предотвращает.

Смотря что считать анонимностью. Тор позволяет значительно усложнить идентификацию пользователя. Однако трафик на выходе может прослушиваться спецслужбами.

Итого, если вы сами не пишете свои данные в течении сессии, то найти вас нереально.

Сто раз уже писал о том, что российский сегмент интернета и так уже весь под колпаком. НЕТ никакой анонимности. МАС-адрес сетевухи перешивать? (Бггг) Ну, может быть по вайфаю халявному где-то и можно разовые акции предпринимать, так к ним ещё и готовиться нужно. Только зачем там именно Линь? Все эти Лини рассматривал всегда только как средство забрать данные с убитой операционки. (занимался ремонтом компов)

Такшта: «А кто соблазнит одного из малых сих, верующих в Меня, тому лучше было бы, если бы повесили ему мельничный жернов на шею и потопили его во глубине морской» - завязывайте вы с этим, а то народ и вправду Пентагон ломать полезет.

вот для того и нужен ТОР чтоб не быть под колпаком :) я немного знаю устройство этих систем ;)

Повторю ещё раз, если вам ещё не ясно: МАС-адрес вашей сетевухи зашит в ваши данные у провайдера, вернее, сервера вас контролирующего. С ТОРА вы зайдёте или с торта - роли не играет. У меня пингуется сначала Владимир 20-25 Мс, а затем всё остальное в 50 и более Мс, значит контролят меня именно оттуда. Мораль куда как проста: захотят, так придут в гости. Посему - не нужно излишней наивности.

бред писать не надо :) я сам сорм согласовывал и включал еще 7 лет назад. так что знаю кто откуда и как контролируется. особенно порадовал МАС сетевой карты, который виден только до роутера. и, собственно, больше нигде не участвует, кроме как в работе канального уровня tcp/ip

Бред это или нет - вопрос вполне относительный. Похоже, последние пару лет вы сетями не особо плотно занимаетесь. Сейчас все телодвижения вашего айпишника пишутся. Во всяком случае, "мой" Ростелеком это делает однозначно. И не он один. Почему по-вашему появилась табличка, о том, что, извините, но доступ к запрашиваему ресурсу запрещён и бла-бла-бла. ))

Как вариант обезличенного выхода в инет представляется наиболее простым, именно халявный вайфай. ВСЁ остальное, так или иначе, при возникновении желания - отслеживается. Ну, не увидят МАС вашей сетевой, так МАС роутера увидят. Коренным образом это ничего не изменит. Какая разница - через что идентифицировать, если задачу поставят?

ТОР при этом вас не спасёт. Если хотите - проверьте. Ломаните, ну... ОВД, хотябы - увидите, найдут или нет. )))

А какие дистрибутивы есть, чтобы грузилось с флешки и работало на ней же, чтобы устанавливать можно было на неё же программы и чтобы конфиги сохранялись? Недавно пробежался, как-то ничего не нашёл.

Чтоб сохранялось? Не знаю.

...спасибо глянем)

Puppy Linux

Я пользовался в своё время, правда очень не долго. Её фишка в том, что не использует флешку в процессе работы, что сильно увеличивает её время жизни.

А так....

http://help.ubuntu.ru/wiki/ubuntu_на_usb

Это все надо инсталлировать на флешку, а для этого надо прожигать диск или другую флешку, как-то это не очень удобно, вот бы сразу залил на накопитель и пользуйся

)))

Ну извините тогда. Кнопки "Сделать всё ништяк" не подогнали.

Хотя лично я не понимаю, в чём сложность инсталяции.

Не сложно совсем. Требуются руки, на пару миллиметров менее кривые, чем обычно.

Пуппи IMHO ужас по интерфейсу и почти ноль по программам в репозитории.

Внешний HDD решает вопрос, они не боятся колиства обращений. Зато не любят тряску во время работы и падения (как и любой HDD)

Мне тогда принципиально требовалось именно на флешке. Поскольку были условия постоянной тряски устройства.

Запустил, поигрался. Потом потребность в данном устройстве отпала.

Оно живое и работает. Но интерфейс та, печален.

Почти любой. Поставьте тот же Дебиан на флешку USB-3 и будет вам счастье. Можно даже с шифрованием попробовать настроить (у меня просто времени не хватило на эксперименты, чтобы однозначно определиться. работает оно и ли нет с флешки или внешнего HDD).

Поправьте. На сайте уже выложена версия 1.6 от 22 сентября.

Статья не моя.

А, вот, кто подскажет? Если я ничего нехорошего не задумал и не параноег, и не вышивальщик, то может быть мне не пригодицца эта Тайлис, а? Или всё таки скачать и поставить на всякий случай, а?

врятли вы сможете под ней работать. скорее нет чем да. это защита от полиции/спецслужб/государств/корпораций

если например у вас откуда-то появился компромат, вы хотите его анонимно обнародовать - тогда эта система ваш выбор. но одной только системы недостаточно

Я там ниже прочитал, офегенная штука получается, если забанили, то сразу можно заходить с другого айпишника.

Круть невероятная.

Хотя, с другой стороны, сам факт использования таких программ уже наводит спецслужбы на подозрения и может послужить поводом заинтересоваться пассажиром оффлайн.

Это так, но многие будут экспериментировать лишь из любви к прекрасному, создавая тем самым "лес", в котором можно спрятаться. Понятно, отдельно стоящее посреди поля "дерево" начнут сразу же разрабатывать.

Вывод - для эффективной применения ТОР (в т.ч. вражескими шпионами) НЕОБХОДИМА его агрессивная реклама среди неофитов :-)

Да, это намёк на топикстартера :-)

Ой!

пробывал такую. ненашел как оставить изменения в системе.снес

Параноики. Я вот обновился до Вын 10. Теперича в вебку ежеутренне демонстрирую свой "розовый тюльпан".

Нам от АНБ скрывать нечего!

Ой! А если я напишу, что ВВП круче

сарая, тьфу барака?!? Чо будет-то?!?всё, что вы скажете возле компьютера с вин10, может быть использовано против вас. (дисклаймер на экране)

ОСь может быть какой угодно сверхзащищенной, но если она будет работать на недоверенном "железе" - грош цена такой приватности и анонимности.

"Если у вас паранойя, то это еще не значит, что за вами не следят " (с)

Именно

Странно, но фанатики винды и gay os x ещё не прибежали с криками, что им нечего скрывать и лишь бы всё работало.

gay os x - макось? Прикольно!