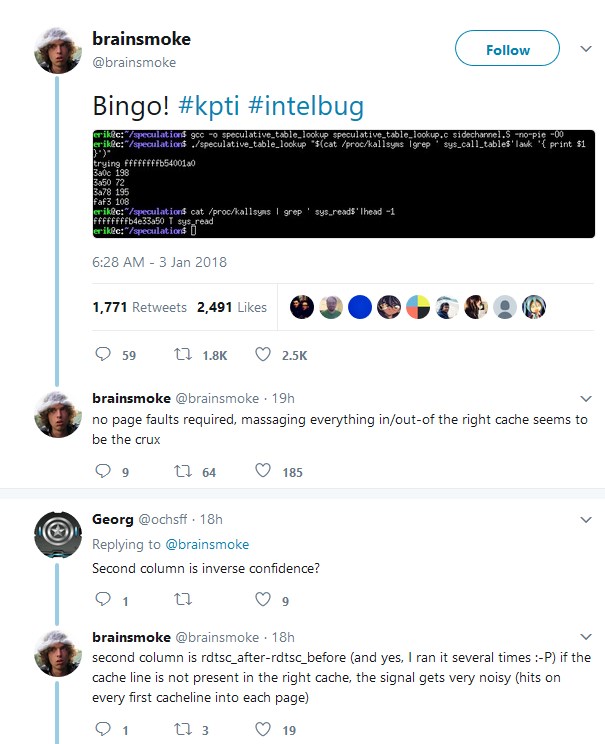

Если кратко - из юзерлэнд под любой ОС на Intel и ARM64(?) можно получить доступ к системной памяти. Багфикс в процессе, но он убивает производительность. PoC Интел:

Here's everything I've been able to find so far:

-

The issue impacts all modern Intel CPUs. (Edit: It's been confirmed that the latest unaffected CPU is the original Pentium.) According to an AMD engineer, "AMD processors are not subject to the types of attacks that the kernel page table isolation feature protects against. The AMD microarchitecture does not allow memory references, including speculative references, that access higher privileged data when running in a lesser privileged mode when that access would result in a page fault." In short, AMD does not have the bug.

-

If successfully exploited, it could allow any program running on your computer (including a webpage with JavaScript) to access memory used by the operating system, giving it total control over your computer.

-

There is a patch in the works for both Windows and Linux that protects against this. However, the patch can cause a large impact on performance. It slows down any "syscalls" - function calls where the program talks directly to the operating system. This includes everything from opening files to communicating over the network; it is almost impossible to write a modern program without them.

-

The performance impact seen depends on the amount of syscalls the application makes. Raw number-crunching applications will see very little performance impact, whereas applications that have to talk to the OS a lot can see a large impact.

-

Raw numbers are hard to find due to the secretive nature of these patches, but here are some basic benchmark impacts we've seen so far:

-

Linux, on an i7 6700, calling the getpid syscall 100,000,000 times:

- Before the patch: ~3.8 seconds.

- After the patch: ~15 seconds.

-

PostgreSQL, a database application, i7-6820HQ, SELECT 1 benchmark:

- Before the patch: 420490.162391 transactions per second

- After the patch: 350746.065039 transactions per second

-

Итак, благодаря бдительному и неленивому камраду Нехороший имеется расширенное толкование и пояснение:

Разработчики из Google Project Zero опубликовали детали уязвимостей, которые затрагивают не только процессоры Intel и ARM64, но и AMD тоже (есть сообщения, что только при включении BPF JIT в ядре, что по умолчанию выключено). Названия им дали: Meltdown и Spectre (расплавление ядерного реактора и призрак).

Meltdown позволяет приложению читать любую память компьютера, включая память ядра и других пользователей. Этой атаке подвержены процессоры Intel (по неподтвержденным данным все модели с 1995 года, кроме Itanium и Atom) и ARM64.

Spectre создаёт брешь в изоляции различных приложений и позволяет атакующему обманным способом получить данные чужого приложения. Этой атаке подвержены процессоры Intel, AMD, ARM64, Power8 и 9.

Эксплоит, эксплуатирующий Meltdown позволяет читать память ядра со скоростью 2000 байт в секунду на процессоре Intel Xeon архитектуры Haswell.

Уязвимостям назначены следующие CVE: CVE-2017-5753, CVE-2017-5715 и CVE-2017-5754.

Напомню, что пользователи ежедневно запускают чужой код на своих компьютерах, посещая веб сайты с JavaScript (>99%), поэтому применение патча (здесь и здесь) обязательно, если вы дорожите своими данными. Есть PoC (п.4.3) , демонстрирующий атаку с этой уязвимостью через JavaScript.

Разработчики ARM приводят подробности атаки для ARM, заявляют о том, что уязвимы лишь некоторые процессоры ARM, дают их список и меры по повышению безопасности

эта фича заложена в конструкцию ВСЕХ без исключения вычислительных устройств, произведенных

последние 10 лет в тщетных попытках инженеров обойти НЕИЗБЕЖНЫЙ тепловой тупик, с которым

продвинутые люди в теме были хорошо знакомы уже лет пятнадцать и каждое упоминание которого

неизбежно вызывало оскорбительные эпитеты в адрес автора со стороны подлецов и подонков.

Теперь выход один - или радикально УХУДШИТЬ производительность ВСЕХ процессоров, отбросив состояние

дел на пятнадцать лет назад, где оно по всем фундаментальным основам и должно было пребывать уже НАВЕЧНО,

либо смириться с тем что ЛЮБЫЕ вычислительные устройства будут напрочь ОТКРЫТЫ ВСЕМ кому не лень их взломать.

Никаких “облаков”, никаких “амазонов”, никаких смартфонов - все без исключения надо выбросить сегодня

и сейчас, если там есть нечто стоящее, выжидая несколько лет пока интел не наладит снова выпуск более устойчивых процессоров образца 2004-го года, куда мы все неизбежно откатимся.

https://golos-dobra.livejournal.com/1057823.html

Комментарии

Она тоже Линукс

Интересно, а BeOS на новых компах запустится? ...

"майнинг" идёт к вам,даже если вы об этом не знаете....))))

Любезнейший, а для полных "чайников" можете разъяснить????

Бекдор, задняя дверь, черный ход

Такая аппаратная (в железе) уязвимость через которую условное ЦРУ может видеть практически все что вы делаете за компом и при желании сломать (до состояния непригодности) вашу систему

у всех моделей интеловских процессоров выпущенных после классического Pentium есть бага, которая вне зависимости от ОС работающих в защищённом режиме на этих процах позволяет из пользовательского пространства в получить доступ к тем областям памяти компьютера, куда никто, кроме ядра ОС доступ иметь не должен. а там уже начинают открываться перспективы...

в теории (утвержадется, что пока такого не сделано) визит на какой-нибудь вебсайт (даже привычный тебе и вроде как безопасный) может закончиться быстрым и тотальным взломом машинки, с которой ты туда зашёл, невзирая ни на браузер которым пользуешься, ни на ОС, под которой сидишь, ни на файрволлы, ни на антивирусы. более того, если опять найдут какой нибудь remote code execution exploit даже в какой нибудь безобидной программке, которая вообще без привилегий работает, то и заходить тебе никуда не надо будет, прямо на месте разденут.

А если зашел на этот сайт с VM?

Против таких уязвимостей - не спасет.

Запросто.

Вы заходите на сайт с котиками.

Ваш браузер скачивает JS файл с сайта.

По идее этот файл должен открывать-закрывать глаза котику на экране, когда вы наводите на него мышкой.

Вместо этого он начинает читать память, которую как теоретически считалось последние 25 ЛЕТ он читать не может он слова совсем.

Память соседних вкладок браузера, других программ и ядра системы.

Вообще ЛЮБУЮ.

Ту самую в которой хранятся ваши пароли от сбербанка, пароли от почты, пароли от корзинки с биткоинами, короче все самое дорогое и близкое сердцу.

Разумеется делать он это будет из чисто безкорыстных и глубоко исследовательских побуждений.

Я объяснил сильно утрированно, но смысл примерно таков.

Пока это лечится только затиранием останков памяти после каждого обращения к ОС.

Это требует дополнительного процессорного времени и в зависимости от выполняемой задачи это время составляет от 5% до 50%.

То есть ваш новый и красивый компостер станет в среднем на 30% медленее, если вы не хотите остаться без штанов после визита скромного и никому не известного порноресурса.

А теперь самое вкусное.

Уязвимости подвержены 99% процессоров, выпущенных на планете Земля с 1995 года...

Отакие дила, камрад.

Выглядит это примерно вот так.

Или так

А не плевать ли?

Пароли в этой памяти ещё найти надо ... Системные данные - да фиг бы с ними.

Плюс, наверняка, если и появятся массовые проявления - то они будут 64-битными, кому нынче тот же крошечный уже процент юзеров XP интересен? ;)

В общем, паника традиционно раздута. Ну и решение в виде подмены таблицы страниц при каждом походе в ядро - это лечение насморка кувалдой.

Чисто теоретическая возможность этого вынуждает ВСЕХ патчиться от потенциальных исков траблов и остального.

Приводит это к вот таким последствиям: Apple извинилась за намеренное замедление работы старых iPhone

Фактически штеуд изобрела машину времени и одномоментно вернула всю планету в примерно 2010 год.

Ну, про ВСЕХ вы загнули :)

Положим, у меня есть полуось ;) На ней есть огнелис, не самый старый, кажется 47 там есть.

Она 32-битная, людей которые вообще помнят - что это - по пальцам считать. Пароли они там искать будут - да на здоровье ;) Систему типа хакать? Да ну... Там их поиск от одного юзерагента отвалится: Mozilla/5.0 (OS/2; Warp 4.5; rv:45.0) Gecko/20100101 Firefox

Это, же, применимо, впрочем, и прочей экзотике типа w2k3 или w2k. Да и XP уже, наверно - явно, ж, в алгоритмах поиска по памяти будет расчёт на 64-битные системы ;)

В общем, обычному юзеру записать реально ценные пароли на бумажечку, удалить из браузера и забить ;) Имхо, конечно.

архитектура платформы и проц от Интела? если да - возрадуйся, всем посрать на твою ось пополам, ты в списках.

Да бросьте.

Вы ещё на win 3.11 пароли поищите. Чтобы что-то где-то реально искать, надо знать как системные области памяти устроены. Как там модули в памяти лежат, с адресами всех объектов в них, итд, итп... А тупой перебор памяти там займёт приличное время, как я понимаю.

Любое подобное решение будет ограничено системами массового употребления, даже, если, формально подвержены все.

os/2 до сих пор популярна в embedded solutions, да и 3.11 можно встретить иногда. надо будет - накопают всё что надо. и, кстати, вот тебе: What is dead may never die: a new version of OS/2 just arrived

Да я, как бы, даже руку слегка приложил к тому, что по ссылке ;)

Надо будет - накопают, без вопросов. Вопрос в том, что подобные неуловимые Джо давно уже нафиг никому не нужны.

Тут винду-то, массовую, все версии - и то толком поддержать не могут. И софтописатели и вирусописатели. Тут, даже, на разной степени апдейченности 7ки тот же VBox ставится по разному или вообще не ставится. Какая, нафиг, в таком бардаке полуось? ;)

Хаос победил. И уже, вполне себе, отожрал 30% производительности. Браво!

молодца, уважаю, не сдаёшься ;-)

Но вы же нагло и беспардонно врете, выдавая запуск специального скрипта из консоли за работу яваскрипта.

Программно лечится только неавторизованное копание в памяти ОС - затиранием. Дыра же с проникновением в память других процессов, как показано на видео ниже в обсуждении - там один процесс читает пароли из памяти другого, насколько я понимаю, программными патчами не лечится.

Могу объяснить еще вот так:

По ТВ выступает президент и говорит:

С 1 февраля по нашим данным у всех самолетов, летающих с полной загрузкой начнут отваливаться крылья прямо в полете, у всех поездов, с полной загрузкой начнут разъезжаться рельсы а у всех автомобилей отпадать колеса.

Единственное решение, которое нашли нашу великие ученые, это возить в самолете на 150 пассажиров - 100, в вагоне на 60 тонн - 40, а в авто на 4 пассажира - 2,5.

Для полных чайников: Процессоры Intel и ARM64 настолько разные, что одинаковой ошибки в них быть не может. Это как одинаковая ошибка в топливной системе дизеля и парового движка.

Т.е. кому-то надо, чтобы куча народа что-то поставила на своих компах.

Я от установки этих патчей воздержуть.

Это не дыра, это закладка спецслужб. Это объясняет ее одинаковость на разных типах процессоров и то, что разработчики ее не "видели". Кто-то слил. Или случайно нашел. А может спецом слили, как раз для ножного обнавления.

для ограниченных - Основных реализаций структур памяти и контроллеров памяти десятка два может три и это для всех основных видов памяти. Не которые структуры кочуют из микросхемы в микросхему ГОДАМИ - некоторые навязываются фабриками "пекущими" чипы у них есть отработанные 10 лет назад блоки которые мигрируют из тех.процесса в тех.процесс просто меняя некоторые параметры и размерности.

а еще есть такая вещь как шины данных - они не меняют не которых своих реализаций и концепций по 5-10 лет....

а еще есть такая вещь как оптическая ось - ее надо регулярно протирать и смазывать.

отсутствует важное уточнение: фикс просаживает производительность в среднем процентов на 30, т.е. купил ты себе i7 8700 установил этот фикс и получил на выходе i7 4700

не отсутствует, а очень даже присутствует, даже с метриками, смотри текст после картинки, в конце.

А производительность любая упадёт? Или только в каких-либо специфических задачах?

Основное замедление приходится на системные вызовы, чем их больше в коде приложения - тем хуже. Тест выше с getpid показывает падение в 4(!) раза, PostgeSQL там же упал на 15 процентов.

Самое главное, что вроде как на игрульках никак не сказывается :)

Двухкратный провал в дисковых операциях, например.

У меня нет слов.

Аналогично...

Мда - гребанный ППЦ

Ага, можно подумать, что реальная система на 87 быстрее чем на 47... Поржать. Операций на такт уже больше не становиться лет уже 5 если не больше. На интеловских конференциях весело было спрашивать... Новая быстрая архитектура?! А почему тогда производительность приросла ровно на прирост тактовой частоты?! И честный и порядочный Алексей говорит, ну да... Операций на такт по итогу столько же... Но мы тут столько прикрутили... И еще управление питанием в проц перенесли... На скорость не влияет... Но нужно же что то делать...

Автор нуб. Уже есть официальный релиз, что данная ошибка есть на всех типах процессоров, не только интела. И в стане красных, и в стане АРМов.

Мелкомягкие в ноч с 3 на 4 уже выпустили заплатку. К 10 числу обновление у мелкомягких будет у всех обязательным.

При этом никто толком кроме во вне не знает как этой ошибкой воспользовался, подробностей нет и не известно, что бы ее кто-то использовал.

комментатор невнимателен, но зело понтовит не по делу. в твиттере ссылка на proof of concept на Интеле. Реддит постоянно обновляется, ссылка дадена. ты меня упрекаешь в чём? в том что не только Чипзилла пострадала и тебе обидно, что я про АРМ и АМД не написал? напиши сам, не надо плакать.

насчёт эксплоита - ну там же скриншот и ссылка. совсем заотмечался?

Тогда правь название статьи и информацию в ней.

Сайт российский, информация на русском. Лазить по сторонним ресурсам никто не обязан и выяснять, что там автор думает. НАПИСАЛ - ОТВЕЧАЙ!.

нахер пройди, или помогу.

Мда. Разборки программеров меня всегда умиляли. Хорошо хоть до разборок сисадминов не дошли .

.

a я и не программер вовсе! я просто маску на стройке нашёл. (с)

Ваш слог прекрасен

Перспективный чат детектед! Сим повелеваю - внести запись в реестр самых обсуждаемых за последние 4 часа.

охохо! Рынок десктопов говорите не растет?

Разработчики из Google Project Zero опубликовали детали уязвимостей, которые затрагивают не только процессоры Intel и ARM64, но и AMD тоже (есть сообщения, что только при включении BPF JIT в ядре, что по умолчанию выключено). Названия им дали: Meltdown и Spectre (расплавление ядерного реактора и призрак).

Meltdown позволяет приложению читать любую память компьютера, включая память ядра и других пользователей. Этой атаке подвержены процессоры Intel (по неподтвержденным данным все модели с 1995 года, кроме Itanium и Atom) и ARM64.

Spectre создаёт брешь в изоляции различных приложений и позволяет атакующему обманным способом получить данные чужого приложения. Этой атаке подвержены процессоры Intel, AMD, ARM64, Power8 и 9.

Эксплоит, эксплуатирующий Meltdown позволяет читать память ядра со скоростью 2000 байт в секунду на процессоре Intel Xeon архитектуры Haswell.

Уязвимостям назначены следующие CVE: CVE-2017-5753, CVE-2017-5715 и CVE-2017-5754.

Напомню, что пользователи ежедневно запускают чужой код на своих компьютерах, посещая веб сайты с JavaScript (>99%), поэтому применение патча (здесь и здесь) обязательно, если вы дорожите своими данными. Есть PoC (п.4.3) , демонстрирующий атаку с этой уязвимостью через JavaScript.

Разработчики ARM приводят подробности атаки для ARM, заявляют о том, что уязвимы лишь некоторые процессоры ARM, дают их список и меры по повышению безопасности.

Итого: уязвимы почти все, следов не оставляет, антивирями не обнаруживается, можно украсть ваши данные.

спасибо тебе добрый человек, я воспользовался тобой и сделал апдейт топику.

Ссылку забыл https://www.linux.org.ru/news/security/13934697

да там по тексту все ссылки на первоисточники, всё ок.

Atom взлетит, кмк. Для большинства задач он сгодится. Рекомендую в качестве домашней машинки (у меня медиаплеер на атоме за теликом болтается). Кроме норм игр, тянул все, чем пользуюсь дома.

Страницы