Киберпреступники атаковали компьютерную сеть Министерства внутренних дел России — ИСОД, или Единую систему информационно-аналитического обеспечения деятельности. Все подключённые к ней компьютеры, до последнего отдела, оказались заблокированными. На рабочем столе отразилось послание: "Упс!".

Недавно стало известно, что злоумышленники взломали систему информационно-аналитического обеспечения деятельности (ИСОД) МВД. В результате кибератаки были поражены компьютеры сразу в нескольких регионах страны, включая столицу. Вероятнее всего, серверы полицейских, которые защищал антивирус "Касперский", заразил вирус под названием WCry.

Как выяснил Лайф, в последний раз МВД объявляло крупный тендер на закупку антивируса в 2013-м. Цена вопроса — 100 млн рублей. В конкурсе победила компания НПП "Системные ресурсы", которая предложила антивирус Kaspersky Total Security с возобновляемой лицензией на три года.

Компания НПП "Системные ресурсы", согласно СПАРК, напрямую не связана с Евгением Касперским и его фирмами. Ею владеет столичное акционерное общество "Инфрасервис груп". Совладелец "Инфрасервиса" — некий Дмитрий Есин. Возможно, это совпадение, но человек с таким же именем и фамилией в 2014 году входил в штат тестировщиков одного из продуктов "Лаборатории Касперского".

Кстати, тот тендер сопровождался небольшим скандалом. МВД не допустило до конкурса одну из столичных фирм, распространяющих ПО. Фирма обиделась и пожаловалась на полицейских в специальную комиссию Федеральной службы по оборонному заказу. Однако комиссия признала правоту МВД.

ДОПОЛНЕНИЕ (12.05.2017 20:32)

Хакеры атаковали компьютеры, подключенные к внутренним сетям СК и МВД, утверждает источник «Газеты.Ru» в силовых структурах.

«Атаке подверглись компьютеры по всей России. Вирус блокирует экран компьютера и шифрует файлы на жестком диске», — рассказал собеседник.

По его словам, за восстановление работы каждого компьютера хакеры требуют перевести им сумму, эквивалентную $300 в биткоинах.

Об атаке на компьютеры полицейских в разных районах Калужской области 12 мая сообщил местный сайт «НГ-Регион».

«Хакеры вывели из строя компьютеры МВД во всех районах области. В тех компьютерах, что были подключены к сети, произошла зашифровка файлов. Работа правоохранительных органов встала. За расшифровку файлов хакеры потребовали денег», — говорится в сообщении.

ДОПОЛНЕНИЕ 2. (не знаю, связано ли оно с этой новостью). Только что пришло письмо от RU-CENTER (но обычно проводят плановые работы и предупреждают за неделю):

Уважаемый клиент!

Уведомляем Вас, что в ночь с 12 на 13 мая с 01:00 до 04:00 на площадке хостинга RU-CENTER будут проводиться внеплановые технические работы. На это время намечена перезагрузка веб-сервера, на котором размещена ваша услуга хостинга...

И сразу по всем семи договорам(аккаунтам) хостинга. Только по VDS пока нет.

ДОПОЛНЕНИЕ 3 (12.05.2017 г. 21:34)

Румынская спецслужба сообщила об отражении атаки хакеров

В пятницу, 12 мая, румынская служба информации (РСИ) сообщила об отражении кибернападения на некое румынское правительственное учреждение. По версии спецслужбы, атака была предпринята «организацией, ассоциированной с группировкой кибернетической преступности APT28/Fancy Bear».

Как выяснили местные СМИ, ранее в МИД Румынии пришло электронное письмо с вложением, при открытии которого на компьютере получателя устанавливалась шпионская программа.

ДОПОЛНЕНИЕ 4

Илья Коршунов, технический директор KP.RU:

- Сам "шифровальщик" вирусом в классическом его понимании не является. Он не размножается, не маскируется, не модифицирует системные файлы - просто шифрует (весьма быстро) текстовые файлы и документы на локальном диске и подключенным к нему сетевым дискам. Размножается чаще всего посредством электронной почты - приходит письмо с вложением, а там что-то вроде "Налоговая задолженность, квитанция для оплаты в приложенном файле (или по ссылке)".

Пользователь открывает файл или грузит его по ссылке и все - шифрование пошло. Единственный способ спасти данные, если у вас нет бэкапа, - немедленно выключить компьютер.

Антивирусы, как правило, через несколько часов после начала почтовых рассылок начинают определять файл как вирус и все заканчивается. Достаточно обновлять антивирусные базы (как правило, антивирус делает это раз в несколько часов самостоятельно).

ДОПОЛНЕНИЕ 5

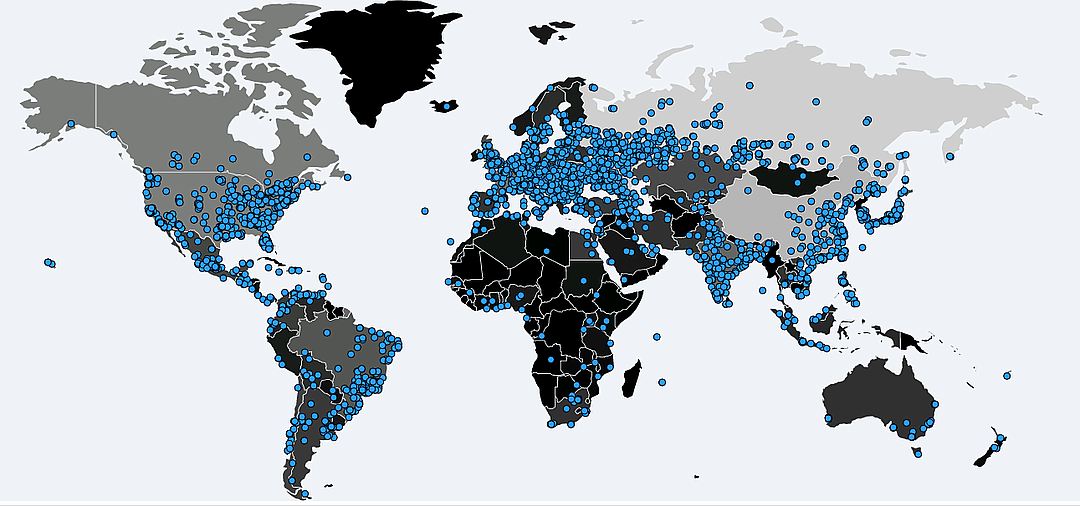

Карта распространения вируса (из Комсомольской правды)

Как с цепи сорвались.

Вообще-то можно было ожидать. Так долго кричали о "русских хакерах", точно планировали пакость в этой сфере.

Еще одна иллюстрация кибер-ХАОСА по мотивам Анклавов.

Комментарии

Спасает отсутствие дырки, в которую ту флешку можно было бы воткнуть.

Ну в общем да.

А в обкоме ли дело? Вирусятину эту постоянно на корпоративную почту присылают в виде счетов или закупок или отчётов с джаваскриптом или скринсейвером внутри. Открыл - сам себе буратино. У коллег секретарша открыла по дурости и всё... Хорошо, что все виндовые машины в сетке уже отключились и никуда дальше не ушло. Но работала потом неделю с утра до ночи - восстанавливала документы по бумажным черновикам и копиям.

Бэкап придумали трусы

Трусы-параноики, причём ленивые!

За трусов говорить не буду.

Но уж точно не ленивые: резервные копии нужно проверять (на предмет корректности и процедуры восстановления), следить/ротировать (место оно не бесконечное), лучшая подруга говорит, что и шифровать будет нелишним…

Короче — достаточно много работы. Для фанатов своего дела.

А на почтовом сервере срезать исполняемые вложения не судьба?

Ну почему же? Юникс или Линукс "собранный" для "своего" железа вполне себе неуязвим. Левых драйверов устройств же нет. Потому и OS X и iOS всегда лучшее Виндусов и Андроида, для того, кто его "делает" конечно. Железо то только Apple.

А еже МВД на "виндах" работает, так то самое время того генерала, кто принимал это решение, в "поля" отправить работать. Заодно и всю "иерархию", что под ним.

От шифровальщика-то? Тюююю.... Учите матчасть.

При чем тут шифровальщик?

Тип вируса обозначен в топике. Информация о вирусе в сети есть. Ну да ладно.

Дело было не в бобине и не в форточках. Если кому нужно будет, и *NIXы лягут, как миленькие.

heartbleed, shellshock, и сколько там ещё чудовищных дырок в линуксах - не связанных с криворукостью админов )

Использование библиотек эксплоитов делает задачу кроссплатформенности решаемой вменяемыми средствами (доступной энтузиастам).

И тут всё дело в конверсии.. Сколько всего этих никсов.. вот ведроиды взбодрить "Заодно" было бы полезным для заработка.

Вообше шифровальщики полезный инструмент - для всех. Кто-то зарабатывает, кого-то заставляет быть в тонусе и проверять бекапы. Сколько тех "домашних" юзверей взбодрилось благодаря рансомам :) житие на затрояненых помойках не отягощённых элементарной защитой или антивирусами их не напрягало. Винлокеры слегка заставили поднапрячь кошельки чтобы поделиться с эникеями 0.5-1.5 килорубля за разовую "разблокировку". И только тру рансомы невосстановимо снеся всю коллекцию фото-видео-архивов заставляют думать.

С учётом тех основанных на создании видимости интуитивно-понятности для профессионалов, не желающих осваивать инструмент, ухищрений, что используются для провокации запуска «шифровальщика», фрюниксы в современном виде конечно гарантии не дадут… но при наличии минимального здравого смысла пользователя проблемой не являются.

Последний шифровальщик, который я наблюдал, представлял из себя несложный VB-скрипт и екзешник GNU PG.

Есть анекдот про таджикского хакера.

"Здравствуйте, я таджикский хакер, я не умею писать вирусы, поэтому откройте командную строку и наберите format c:"

Так вот. Он больше не смешной.

+ своим либо (т.к. почти ненаучная фантастика) верифицированным компиллятором.

Бздишники асилили квест, не прошло и двадцати с гаком лет троллинга, а они чем хуже?

С учётом урока Союза в инфраструктурных проектах целесообразна кооперация с прочими заинтересованными сторонами.

ну да нуда. ога.

Поинтересуйтесь на досуге, что такое "уязвимость нулевого дня".

И дрочь на линукс заканчивается, когда надо поднять и управлять сеткой компов так на 2-3 тысячи и более.

Почитатель неведомого Домена?

Восхищение оным проходит, как только возникает осознание недостаточность отработанного мелкомягкими набора технологий.

Ну или число конфигураций достигает хотя бы десятков.

линукс и этого предложить не может.

Врать нехорошо.

Для демонстрации зияющих высот знания превосходства Лучшей ОС разрешаю ответить на вопрос статьи https://aftershock.news/?q=node/477762

Ну и здесь тоже порадуйте публику ответом на пару простых вопросов:

1. Почему в окрестностях 2000-2003 сервера категорически не рекомендовали трогать ограничения на величину выборки?

2. Пофиксили ли эту фичу в 2016 сервере?

не надо умничать. Речь шла совершенно о другом.

То что вы говорите, я согласен с вами ровно на половину: имеющиеся системы и решения не идеальны, но альтернативы, на которые вы постоянно намекаете, идеальными тоже не являются.

389 directory, вообще-то, ну а так и landscape ещё живое и шевелится (правда, денег просит, в отличие от).

Почто не родитель?

Ну и в любом случае без понимания PAM не обойтись.

про паппет какой-нибудь или там шеф слыхали?

Любой зеродей обычно строго ограничен конкретными версиями атакуемых продуктов.

Конкретно эскалации линукса - ядром (списком версий), дистрибутивом (часто патчи/конкретные сборки уязвимыми не являются), часто поведением юзерленд обвязки (также к вопросу дистрибутива и его версии).

К слову, remote уязвимости встречаются все же крайне редко (ну кроме истощающихся ресурсов). То есть, выполнять эксп нужно локально.

Итак, имея конкретный дистр с конкретными версиями ядра и продуктов, имея возможность грузануть payload (для линукса чаще всего lamp уязвимых версий) и выполнить его - можно получить рута.

Но. Часто экспы требуют сборки. Значит, требуется не только грузить payload и выполнить, но и собрать эксп из сорцов.

Это значит, простейшие правила, серьезно ограничивающие применимость даже зеродеев - тотальная контейнеризация сервисов плюс отсутствие build-essentials, использование дистров типа gentoo, или как минимум своя сборка и ядра и окружения.

Даже для уязвимых систем зачастую это непреодолимо. В общем, есть нюансы даже для зеродеев, не говоря об обычных экспах из метасплойта :)

То-то на всяких хакатонах ios и osx в топе по количеству найденных дыр...

Как это в духе АШ: кинул табличку или график - считай доказал. Про хакатоны забудь, кроме проходимцев они никого не собирают.

Огрызки ещё более мутные ребята, чем мелкомягкие. Емнип, для решения задач определённого типа (для допуска к ним), производитель ПО должен предъявить исходный код для проверки компетентными товарищами. РККА для этого "придумала" военный линух МСВС.

Потому никто и не предлагает использовать Apple в госструктурах. Закрытая система, как и мелкософт.

Да класть на ОС и файлы на компах, но архивацию и резервирование никто не отменял.

Тоже верно. В одном дружественном управлении обладминистрации айтишники получают так же, как кадровики, бухгалтера и ахошники. Какой тут нафиг может быть профессионализм?

Госбюджетные шараги - "песочницы" айтииндустрии. Куда можно прийти без опыта и подзаматереть чтобы уйти потом на нормальные бабки?! Ну не шиковать, конечно, но уже и не нищебродствовать. Заодно и поучиться за счёт фирмы.... "Детский сад, штаны на лямках!" (с)

Будут репрессии

головные каспера не в РФ, а там тоже уважаемые люди есть, что к Наталье Касперской вхожи. Есть и круче дыра в московском фонде омс, иностранная(сша) компания ведет аналитику с доступом в кладо, емиас и паспортную ис, а также базы снилс!;; сама контора пишет, что в закрытом сементе работает,....как снежок,! А вы каспер каспер, походу дяди из цру до сих пор в консультантах сидят

а сидят на вроде потому как другй нет , линух спонсируем мелкомягкими и надкусаной та же шняга

Абрвалг. Та же шняга это мак. У вас кто-то моск унёс.

так это что получается, можно паспортные данные поменять или создать несуществующих личностей а паспорт подделать и Система при проверке будет выдавать что паспорт оригинален?, так это ж многомилионный бизнес, -" делаем паспорта с загрузкой в электронный реестр" , "меняем или стираем отпечатки пальцев отдельного человека" .Хотя да, зачем рушить такой бизнесс тупым УПС, скорее наезд на касперского, тут и амеры возмутились что касперыч их структуры силовые "защищает" :)

А вообще компьютерная безопастность - Это оксюморон, как сухая вода, горячий лёд и тому подобные вещи!

теоритически - да. Практически - нереально, т.к. надо правильно воспользоваться системой документооборота, получив доступ на конкретные станции, имеющие правильные роли.

Прямая запись в базы, скорее всего не спляшет.

Аналогичный пример - билеты - дубли от Московского Метрополитена. Одно время была опубликована такая success story, но в любом случае в конце дня проходила сверка баз и дубликат блочился на всех турникетах.

Так что записать в базу - мало (если, конечно это вообще выгорит по ряду причин)

ну билет на московски метрополитен совсем не того урвня дело, нежели скрыть свою личность через прямое изменение баз данных, соответственно и суммы больше и профессионализм исполнителей больше, и не станут они так палиться, а скорее всего будут тщательно затирать следы своего присутствия вплоть до изменения реестров изменения баз данных

Всяко бывает, но если запись в ручную делать правильно, то прокатывает. В любом случае если знать алгоритмы проверки, то можно работать.

В этом то и прикол. Мало знать структуры и номенклатуру баз, созданных различными подрядчиками, их связи, так ещё и попасть на станции, с которых возможна прямая модификация всего этого добра, в обход АРМ-ов с учёткой, которая это допускает.

Раздобыть ещё где-то правильные ЭЦП - наверняка используются, несколько, на разных этапах, Наверняка эти ключи от этих ЭЦП на внешних носителях (рутокены, карточки, етс), угадать момент их наличия в системах.

Вероятность правильного исполнения равна нулю, ИМХО.

вот гораздо более простая задача:

За МВД не скажу, но в остальном Ваш оптимизм изрядно преувеличен.

У меня в блоге в одной из недавних статьей идёт обсуждение логики банкстеров, не желающих обременять себя ухищрениями сверх фигового листочка двухфакторной авторизации, с делегированием на заведомо ненадёжное устройство.

Не хочу углубляться...

Как то была ситуация, когда в зарплатной базе можно было прописать любые деньги. Технических проблем не было ни каких абсолютно. Была только одна проблема. Как придти в кассу и получить у кассира (который имеет представление о всех суммах) серьёзные деньги.

в том то и прикол. Даже если в базе написать "пользователь очень волосат", в реале шевелюра всё равно не вырастет :))

Гром грянул , глядишь , теперь и мужик перекрестится .

Это же хорошо .

Близость Касперского к власти и получаемые преференции развращают .

Обсуждали недавно антивирусники , так он собрал плохую аннотацию .

Опять же - компания космополит , и нашим и вашим .

В моей практике наблюдений касперский славен в первую очередь ошибочными блокировками рабочих файлов.

Ну и следствием, в виде приобретённой пользователями привычки чуть какая проблема, выключать антивирус нафиг.

Каспер славен в первую очередь способностью загрузить любую по мощности систему на 100%. Из-за этого часто приходится его отключать для какой-либо срочной работы.

Решается прямыми руками админов, даже при максимально параноидальных настройках. Другое дело, что мы тому же Касперу уже плешь проели, что кривая работа каспера с файлом подкачки качует из версии в версию, чтобы уже поправил эту хрень, а воз и ныне там.

Страницы